Miért célozzák meg a hackerek a kis- és

Ismerje meg, miért a KKV-k a kiberbűnözők elsődleges célpontjai, milyen sebezhetőségeknek vannak kitéve, és hogyan védheti meg vállalkozását a.

Tudja meg, miért válnak a KKV-k elsődleges célponttá a kiberbűnözők számára. Ismerje meg a gyenge védekezést, az értékes adatokat, és hogy a PostAffiliatePro hogyan segít vállalkozását megvédeni biztonságos partnerkezeléssel.

Az Amerikai Kongresszusi Kisvállalkozói Bizottság szerint az online biztonsági incidensek 71%-a 100 főnél kevesebb alkalmazottal rendelkező cégeket érint. A KKV-kat azért célozzák, mert gyengébb a biztonságuk, kevesebb IT-erőforrással rendelkeznek, elavult a szoftverük, hiányzik a dolgozói képzés, és a tömeges támadások során a kiberbűnözők számos vállalkozástól egyszerre tudnak kisebb összegeket kicsalni.

Az utóbbi években a kis- és középvállalkozások a kiberbűnözők elsődleges célpontjává váltak, ami alapvető változást jelent a fenyegetettségi környezetben. A statisztikák elgondolkodtatóak: az Amerikai Kongresszusi Kisvállalkozói Bizottság adatai szerint az online biztonsági incidensek 71%-a 100 főnél kevesebb alkalmazottal működő cégeket érint, míg más kutatások azt mutatják, hogy az összes kibertámadás 46%-a 1000 főnél kevesebb alkalmazottal rendelkező vállalkozásokat sújt. Ez a támadási koncentráció nem véletlen, hanem tudatos stratégiai döntés a támadók részéről, akik a KKV-kat azonosították a digitális gazdaság legkönnyebben és legnagyobb haszonnal támadható célpontjaiként.

A KKV-k célba vétele nem véletlenszerű vagy mellékes – ez a kiberbűnözők tudatos üzleti modellje. Ellentétben azzal a nézettel, hogy a hackerek kizárólag a Fortune 500-as cégeket támadják, a valóságban a modern kiberbűnözés tömeges profitmodellre épül. Az automatizált eszközökkel és tömeges adathalász kampányokkal egyszerre ezrek ellen indított támadások révén a bűnözők jelentős bevételhez jutnak már kisebb egyedi kifizetésekből is. Ez a módszer jóval kisebb kockázattal jár számukra, mint egy erősen védett nagyvállalat megtámadása, amely nagyobb figyelmet kap a hatóságok és a média részéről.

A KKV-k megtámadásának elsődleges oka közvetlenül a korlátozott IT-infrastruktúrájukhoz és szűkös biztonsági költségvetésükhöz vezethető vissza. Az 50 főnél kevesebbet foglalkoztató vállalkozások 47%-ának nincs semmilyen külön biztonsági költségvetése, és a kisvállalkozások 51%-ának egyáltalán nincs kiberbiztonsági intézkedése. Ez a dedikált védelem hiánya olyan környezetet teremt, ahol az alapvető támadási formák is riasztó gyakorisággal sikeresek. A legtöbb kisvállalkozás minimális IT-személyzettel működik – gyakran csak egy-két részmunkaidős dolgozó kezeli az összes technológiai igényt –, így nincs kapacitás folyamatos felügyeletre, fenyegetések észlelésére vagy incidenskezelésre.

Az erőforráshiány nem csak a személyzetet, hanem a technológiai befektetéseket is érinti. A kisvállalkozások jellemzően nem engedhetik meg maguknak a vállalati szintű biztonsági megoldásokat, fejlett fenyegetésészlelő rendszereket vagy 0-24 órás biztonsági műveleti központokat. Sokuk inkább lakossági antivírus szoftverre vagy ingyenes biztonsági eszközökre támaszkodik, amelyek nem elég fejlettek a modern veszélyek felismerésére. Az 50 főnél kevesebb alkalmazottal rendelkező kisvállalkozások egyharmada ingyenes, lakossági szintű kiberbiztonsági megoldásokra hagyatkozik, amelyek alapvetően elégtelenek a kritikus rendszerek és érzékeny adatok védelmére. Ez a technológiai szakadék könnyen kihasználható sebezhetőséget teremt, amelyet a kiberbűnözők aktívan keresnek és kihasználnak.

A KKV-k egyik legkritikusabb sérülékenysége az elavult, nem frissített szoftverekből ered. Ezek a vállalkozások gyakran használnak olyan régi rendszereket és alkalmazásokat, amelyek már nem kapnak biztonsági javításokat – vagy azért, mert a fejlesztő nem támogatja, vagy mert hiányzik a szakértelem a frissítések kezeléséhez. A sikeres kibertámadások több mint 80%-a megelőzhető lett volna időszerű frissítésekkel és szoftverjavításokkal, mégis sok KKV elhanyagolja az alapvető patch management folyamatokat is. Ez nyitott kaput jelent azoknak a támadóknak, akik a nyilvánosan ismert és kihasználható sérülékenységeket keresik.

A probléma súlyosbodik a modern IT-környezetek összetettsége miatt. A kisvállalkozások egyre inkább felhőszolgáltatásokra, harmadik féltől származó alkalmazásokra és integrált rendszerekre támaszkodnak, melyek mindegyikéhez külön frissítési menedzsment szükséges. Központosított patch menedzsment vagy automatizált frissítési mechanizmusok nélkül idővel kritikus biztonsági rések halmozódnak fel. A kiberbűnözők automatizált sérülékenységkereső eszközökkel pásztázzák a rendszereket, célba véve az ismert hibákkal rendelkezőket. A Verizon Data Breach Investigations Report szerint az ilyen sérülékenységek kihasználása, mint elsődleges támadási mód, az utóbbi években majdnem megháromszorozódott, ami azt mutatja, hogy a támadók egyre inkább ezeket az elavult rendszereket használják belépési pontként a KKV-hálózatokba.

Az emberi tényező továbbra is a KKV-k biztonsági infrastruktúrájának leggyengébb láncszeme. Az adatszivárgások 82%-a tartalmaz emberi tényezőt, legyen szó adathalászatról, hitelesítő adatok ellopásáról vagy social engineering támadásról. A kisvállalkozások általában nem rendelkeznek átfogó biztonságtudatossági képzéssel, így az alkalmazottak könnyen áldozatul esnek a kifinomult trükköknek. A 100 fő alatti cégek dolgozói 350%-kal gyakrabban válnak social engineering támadások célpontjává, mint a nagyobb vállalatoknál dolgozók, mégis alig részesülnek képzésben ezek felismerésére és kivédésére.

Különösen riasztóak az adathalász támadások hatékonyságával kapcsolatos statisztikák a KKV-k körében. A kiképzetlen felhasználók 33,2%-a elbukik egy adathalász teszten képzés előtt, és a kisvállalkozások kapják a legtöbb célzott rosszindulatú e-mailt – minden 323. levél tartalmaz támadást. Ez azt jelenti, hogy egy átlagos KKV-dolgozó naponta körülbelül 121 e-mailt kap, amelyek között háromnaponta egy tartalmazhat káros üzenetet. Megfelelő képzés nélkül az alkalmazottak akaratlanul is segítik a bűnözőket: rosszindulatú linkekre kattintanak, fertőzött csatolmányokat töltenek le, vagy hitelesítő adatokat adnak ki magukat megbízható partnernek vagy vezetőnek kiadó támadóknak.

A kiberbűnözők szemszögéből a KKV-k optimális célpontot jelentenek a kockázat-hozam elemzésben. Bár az egyes támadásokból származó kifizetések kisebbek lehetnek – 5 000 és 50 000 USD között eseményenként –, összességében, ha egyszerre ezer céget támadnak, a bevétel meghaladhatja egy nagyvállalat megtámadásából származó nyereséget. Ez a tömegalapú megközelítés szétosztja a kockázatot, így kisebb az esély rá, hogy egyetlen támadás jelentős hatósági vagy médiafigyelmet váltson ki, amely veszélyeztetné a bűnözői műveletet.

Az üzleti számítás egyszerű: ha egy kiberbűnöző sikeresen kompromittál 100 kisvállalkozást, és mindegyiktől 5 000 dollárt tud kizsarolni zsarolóvírus vagy zsarolás révén, akkor összesen 500 000 dollárhoz jut – mindezt jóval kevesebb erőfeszítéssel és kockázattal, mint egyetlen Fortune 500-as cég feltörése esetén. Ráadásul a kisvállalkozások kevésbé valószínű, hogy rendelkeznek elegendő pénzügyi vagy jogi háttérrel a büntetőeljárás elindításához, így a támadók következmények nélkül maradhatnak. A KKV-k 75%-a nem tudna működni, ha zsarolóvírus támadná meg, ezért nagyobb eséllyel fizetik ki a váltságdíjat, mintsem hogy más módon próbálnák visszaállítani a működésüket.

A kisvállalkozások jelentős mennyiségű értékes adattal rendelkeznek, amelyre a kiberbűnözők vadásznak. A KKV-k 87%-a kezel olyan ügyféladatokat, amelyek egy támadás során veszélybe kerülhetnek, beleértve a bankkártyaszámokat, társadalombiztosítási számokat, bankszámla-információkat, telefonszámokat és címeket. Ezek az adatok közvetlenül pénzzé tehetők a dark weben, ahol ellopott hitelesítési adatokkal és személyes információkkal kereskednek. Az ügyféladatokon túl sok kisvállalkozás rendelkezik szellemi tulajdonnal, pénzügyi kimutatásokkal, vagy olyan üzleti információkkal, amelyek érdekesek lehetnek versenytársak vagy akár állami háttérrel rendelkező támadók számára is.

Ráadásul a kisvállalkozások gyakran beszállítói, alvállalkozói vagy szolgáltatói nagyobb cégeknek. A kiberbűnözők egyre inkább felismerik, hogy egy KKV kompromittálása ugródeszkát jelenthet egy nagyobb, értékesebb célpont felé. Ha egy KKV-n keresztül hozzáférnek egy Fortune 500-as cég hálózatához, ki tudják terjeszteni a támadást a nagyobb szervezetre. Ez az ellátási láncon keresztüli támadási módszer egyre gyakoribb, az incidensek 15%-a beszállítói vagy harmadik fél hálózatán keresztül történik. Így a KKV lehet, hogy csak közvetett célpont, de könnyű bejutási pont egy sokkal értékesebb áldozat felé.

| Támadás típusa | Előfordulás a KKV-knál | Elsődleges hatás | Átlagos költség |

|---|---|---|---|

| Zsarolóvírus | Az incidensek 32-37%-a | Rendszer titkosítása, működésleállás | 5 000–50 000+ USD |

| Adathalászat/Social engineering | Az incidensek 68-85%-a | Hitelesítő adatok ellopása, jogosulatlan hozzáférés | 8 300–46 000 USD (medián) |

| Kártevő/adatlopás | A KKV-malware-ek 50%-a | Adatkiszipolyozás, rendszerek kompromittálása | 10 000–100 000+ USD |

| DDoS-támadás | Növekvő tendencia | Weboldal/szolgáltatás elérhetetlensége | 5 000–25 000 USD |

| Belső fenyegetés | 68%-ban nem szándékos | Adatvesztés, megfelelőségi problémák | 10 000–50 000 USD |

A kibertámadások pénzügyi következményei a KKV-k számára súlyosak, gyakran végzetesek. A KKV-kat érő kiberbiztonsági incidensek 95%-a 826 és 653 587 USD közötti kárt okoz, az Egyesült Államokban az átlagos veszteség kb. 8 300 USD incidensenként, bár ez az összeg az esemény súlyosságától függően eltérhet. Az IBM átfogóbb elemzése szerint az 500 fő alatti cégek esetében egy adatszivárgás átlagos költsége meghaladja a 3,3 millió dollárt, ebbe beleszámítva a közvetlen költségeket, a leállást, a helyreállítási költségeket és a szabályozói bírságokat is. Ezek sokszorosa lehet a vállalkozás éves profitjának, így helyreállítás csak külső finanszírozással vagy biztosítással lehetséges.

A közvetlen pénzügyi veszteségen túl a támadások hosszan tartó működési kiesést is okoznak. A KKV-k 50%-a szerint legalább 24 óráig tartott a helyreállítás, 51%-uknál pedig 8–24 órás weboldal-leállást tapasztaltak. Azoknál a cégeknél, ahol az online értékesítés vagy szolgáltatás létfontosságú, már rövid leállás is jelentős bevételkiesést okozhat. A reputációs veszteség tovább növeli a károkat: a fogyasztók 55%-a szerint kevésbé valószínű, hogy továbbra is üzletel olyan céggel, amelyet adatlopás ért. Az ügyfélvesztés hónapokig vagy évekig is elhúzódhat, így a bevételkiesés hosszú távon is érezteti hatását.

Feltűnő a különbség a KKV-k sérülékenysége és felkészültsége között. A kiberbiztonsági intézkedések nélküli kisvállalkozások 59%-a úgy gondolja, túl kicsi ahhoz, hogy támadás érje, dacára a nyilvánvaló bizonyítékoknak. Ez a téves biztonságérzet veszélyes közönyt eredményez, amelyben a vezetők nem fektetnek be az alapvető védelmi intézkedésekbe sem. A kisvállalkozások 36%-a egyáltalán nem aggódik a támadások miatt, ami azt jelzi, hogy a figyelemfelkeltő kampányok nem érik el a KKV-k jelentős részét.

A felkészültségi hiányosság kiterjed a konkrét biztonsági intézkedésekre is. Csak a kisvállalkozások 17%-a titkosítja az adatokat, pedig a titkosítás az egyik leghatékonyabb védekezés az adatlopás ellen. A cégek 20%-a alkalmaz többfaktoros hitelesítést, amely a tömeges támadások 99,9%-át képes lenne megakadályozni. Az alacsony bevezetési arányok mögött a tudás hiánya és a megvalósítás nehézségei állnak. A KKV-vezetők gyakran nem rendelkeznek megfelelő műszaki ismeretekkel a megoldások kiválasztásához és telepítéséhez, illetve nem látják a befektetés közvetlen üzleti hasznát olyan incidensek ellen, amelyekről úgy gondolják, hogy velük soha nem fordulhatnak elő.

A fenyegetettségi környezet folyamatosan változik, és ez aránytalanul jobban sújtja a KKV-kat. A mesterséges intelligencia és a gépi tanulás segítségével egyre meggyőzőbb adathalász e-mailek készülnek, gyorsabban azonosítják a sérülékenységeket, és automatizálják a támadásokat. A zsarolóvírus-szolgáltatásként (RaaS) működő platformok demokratizálták a zsarolóvírus-támadásokat, így akár kevésbé tapasztalt támadók is professzionális akciókat indíthatnak. Az ellátási lánc támadások egyre gyakoribbak, a támadók szándékosan keresik a KKV-kat, mint bejutási pontot a nagyobb szervezetekhez.

Növekszik a kettős zsarolásos módszerek aránya is – amikor az elkövetők nemcsak titkosítják az adatokat, hanem közzététellel is fenyegetnek –, ami még nagyobb nyomást gyakorol a KKV-kra a váltságdíj kifizetésére. A zsarolóvírus áldozatává vált kisvállalkozások 51%-a fizet, gyakran azért, mert a helyreállítás költsége meghaladja a váltságdíj összegét. Ez a fizetési hajlandóság tovább ösztönzi a támadókat, egy ördögi kört hozva létre, ahol a sikeres támadások újabb támadásokhoz vezetnek.

A kis- és középvállalkozások kiberbűnözők általi célba vétele racionális gazdasági döntés eredménye: a fenyegetők a KKV-kat tartják a digitális gazdaság legkönnyebben támadható és legnagyobb haszonnal kecsegtető célpontjainak. A korlátozott IT-erőforrások, az elavult szoftverek, a hiányos dolgozói képzés és az értékes adatok együttesen olyan környezetet teremtenek, ahol a támadások nagy arányban és alacsony kockázattal sikeresek. A támadások pénzügyi és működési következményei súlyosak, gyakran veszélyeztetik a vállalkozás fennmaradását.

A kisvállalkozók számára elengedhetetlen felismerni, hogy az a feltételezés, miszerint “túl kicsik ahhoz, hogy célponttá váljanak”, alapvetően hibás és veszélyes. A bizonyítékok egyértelműen mutatják, hogy a KKV-k nem véletlen áldozatok, hanem elsődleges célpontjai a kiberbűnözésnek. Az alapvető biztonsági intézkedések – dolgozói képzés, többfaktoros hitelesítés, rendszeres frissítések, adatmentés, biztonságtudatossági programok – jelentősen csökkenthetik a sikeres támadások arányát. Azoknak a cégeknek, amelyek érzékeny ügyféladatokat kezelnek vagy szabályozott iparágakban működnek, elengedhetetlen a komplexebb védelem is: penetrációs tesztek, biztonsági auditok és menedzselt biztonsági szolgáltatások válnak az üzletmenet-folytonosság és a kockázatkezelés kulcselemeivé.

A PostAffiliatePro biztonságos, megfelelőséget biztosító partnerkezelő szoftvert kínál, amely megóvja vállalkozása és ügyfelei adatait. Platformunk beépített biztonsági funkciókat, rendszeres frissítéseket és iparági szabványoknak megfelelő működést nyújt, hogy partnerhálózata védve legyen a kiberfenyegetésektől.

Ismerje meg, miért a KKV-k a kiberbűnözők elsődleges célpontjai, milyen sebezhetőségeknek vannak kitéve, és hogyan védheti meg vállalkozását a.

Az online biztonsági incidensek 71%-a 100 főnél kevesebb alkalmazottat foglalkoztató cégeket érint. Ismerje meg azt a hét alapvető módszert, amellyel.

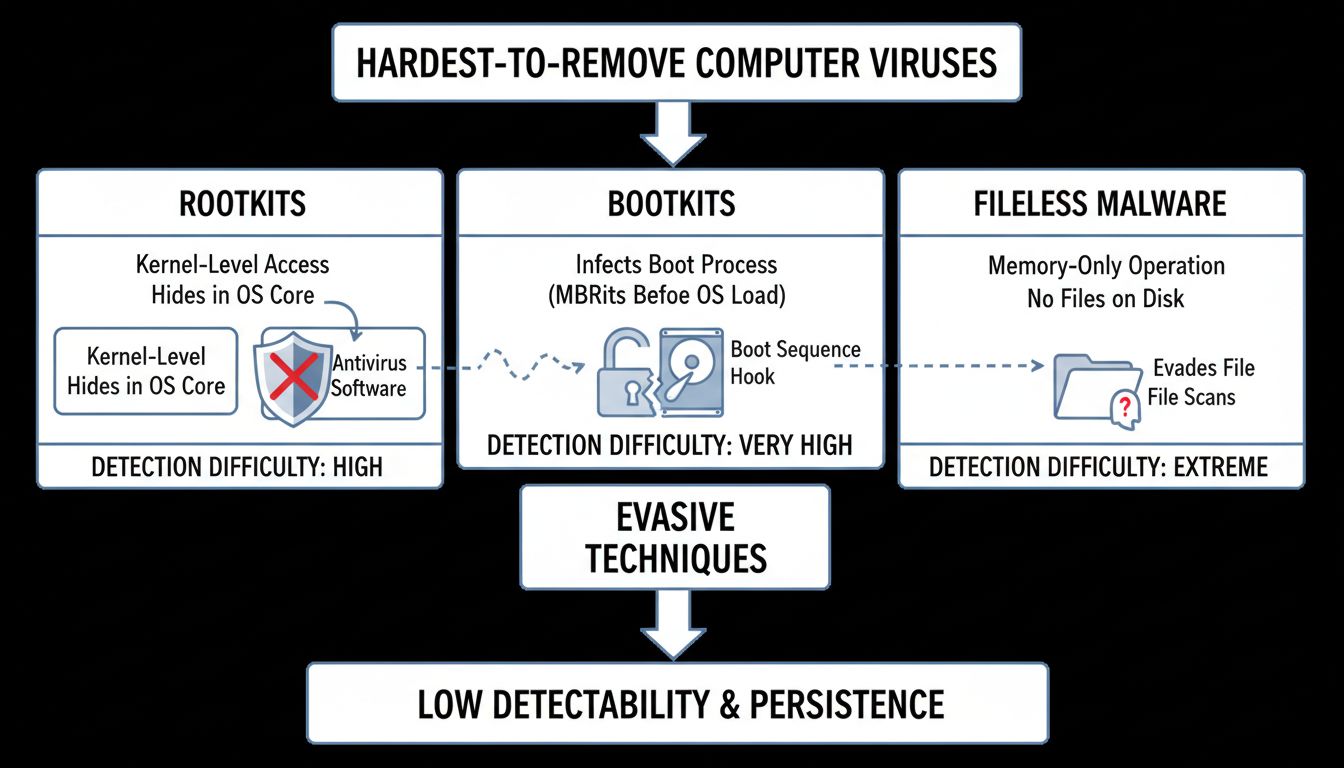

Fedezze fel, miért a rootkitek, bootkitek és fileless malware-ek a legnehezebben eltávolítható vírusok. Ismerje meg a felismerési módszereket, eltávolítási stra...

Sütik Hozzájárulás

A sütiket használjuk, hogy javítsuk a böngészési élményt és elemezzük a forgalmunkat. See our privacy policy.