Miért célozzák meg a kis- és középvállalkozásokat a hackerek?

Tudja meg, miért válnak a KKV-k elsődleges célponttá a kiberbűnözők számára. Ismerje meg a gyenge védekezést, az értékes adatokat, és hogy a PostAffiliatePro ho...

Ismerje meg, miért a KKV-k a kiberbűnözők elsődleges célpontjai, milyen sebezhetőségeknek vannak kitéve, és hogyan védheti meg vállalkozását a.

A kis- és középvállalkozások (KKV-k) mára a kiberbűnözők első számú célpontjává váltak, és az ok egyszerű: ideális kombinációját jelentik a lehetőségnek és a gyengeségnek. Ezek a szervezetek jellemzően értékes ügyféladatokat, pénzügyi információkat és szellemi tulajdont kezelnek – olyan eszközöket, amelyeket a hackerek gyorsan pénzzé tehetnek. Ellentétben azonban a nagyvállalatokkal, ahol dedikált biztonsági csapatok és fejlett védelmi rendszerek működnek, a KKV-k gyakran nem rendelkeznek elegendő erőforrással ezen értékek megfelelő védelméhez. Az összes adatszivárgás 71%-a olyan cégeket érint, ahol kevesebb mint 100 alkalmazott dolgozik, mégis ezek a szervezetek gyakran elavult rendszereket használnak, minimális IT-személyzettel rendelkeznek, és szinte semmilyen hivatalos kibervédelmi stratégiájuk nincs. Az az olló, ami a KKV-k adatainak értéke és védelmi képességeik között feszül, ellenállhatatlan célponttá teszi őket. Talán a legriasztóbb, hogy a KKV-k 51%-a egyáltalán nem vezetett be semmilyen kibervédelmi intézkedést, így hálózataik gyakorlatilag nyitva állnak a támadók előtt. Ez a sebezhetőségi rés nem véletlen: közvetlen következménye a korlátozott IT-erőforrásoknak, költségvetési megszorításoknak és a munkavállalók biztonságtudatosságának hiányának. A hackerek számára a KKV-k jelentik a könnyen megszerezhető zsákmányt: nagy nyereség, minimális erőfeszítéssel.

Pusztán gazdasági szempontból sokkal kifizetődőbb a kiberbűnözőknek a KKV-kat támadni, mint nagyvállalatokat. Míg egy nagyvállalatnál hónapokba telhet a kifinomult védelmek feltörése, egy KKV-t gyakran néhány óra vagy nap alatt kompromittálni lehet. A támadók mennyiségi modell alapján dolgoznak: ahelyett, hogy sok időt és energiát fordítanának egy Fortune 500-as cég feltörésére, ugyanennyi idő alatt több tucat kisvállalkozást is megcélozhatnak, így jelentős összprofitot realizálnak. Az anyagi motiváció erős, mert a kockázat-hozam arány egyértelműen a támadónak kedvez. Tekintse meg az alábbi gazdasági összehasonlítást:

| Támadási célpont | Szükséges ráfordítás | Várható haszon | Kockázati szint | Jövedelmezőség |

|---|---|---|---|---|

| Nagyvállalat | 6-12 hónap | 500 000 – 5 000 000 USD | Nagyon magas | Közepes |

| Közepes cég | 2-4 hónap | 100 000 – 500 000 USD | Magas | Jó |

| Kisvállalkozás | 1-7 nap | 10 000 – 100 000 USD | Alacsony | Kiváló |

| Több KKV (10 db) | 2-3 hét | 100 000 – 1 000 000 USD | Alacsony | Kiváló |

Ez a táblázat jól mutatja, miért fordultak a támadók a kisebb cégek felé. A gyors hozzáférés, a reális haszon és a minimális lebukási kockázat miatt a KKV-k a legjövedelmezőbb célpontok a kiberbűnözők számára.

A legtöbb KKV pénzügyi realitása tökéletes környezetet teremt a sikeres kibertámadásokhoz. Míg a nagyvállalatok IT-költségvetésük 10-15%-át fordítják kiberbiztonságra, addig a KKV-k általában 5%-nál is kevesebbet, sokan pedig egyáltalán semmit. Ez a különbség azt jelenti, hogy a kisvállalkozások gyakran elavult szoftvereket, be nem foltozott rendszereket, és minimális védelmi infrastruktúrát használnak. Sok KKV-nak csupán egyetlen IT-szakembere van, vagy külső szolgáltatóra bízzák az informatikát, aki több ügyfelet lát el egyszerre – így a biztonság nem elsődleges szempont, hanem csak utólagos gondolat. Az olyan nagyvállalati szintű biztonsági megoldások, mint a tűzfalak, a behatolásészlelő rendszerek vagy a SIEM-platformok éves költsége meghaladhatja az 50 000 dollárt, ami egy szűkös költségvetésű vállalkozás számára elérhetetlen. A KKV-k évente átlagosan 1 500–5 000 dollárt költenek kiberbiztonságra, míg a nagyvállalatok 10 millió dollárt vagy még többet. Ez a finanszírozási szakadék közvetlenül sebezhetőséghez vezet: elavult operációs rendszerek, be nem foltozott szoftverek, hiányzó mentések és dedikált biztonsági monitorozás nélkül. Amikor a költségvetési korlátok miatt a KKV-knak választaniuk kell a növekedés és a biztonság között, szinte mindig a növekedést választják – egészen addig, amíg egy betörés fájdalmasan rá nem ébreszti őket a hiányosságokra.

Bár a technológia fontos szerepet játszik a kiberbiztonságban, az emberi tényező továbbra is a KKV-k védelmének leggyengébb láncszeme. Az alkalmazottak gyakran jelentik azt a kaput, amin keresztül a támadók behatolnak a hálózatba, ráadásul a KKV-knak általában nincs lehetőségük átfogó biztonsági képzést nyújtani. A statisztikák elgondolkodtatóak:

A hatás óriási: a KKV-alkalmazottak 350%-kal több kibertámadást szenvednek el, mint nagyvállalati társaik, főként azért, mert a támadók tudják, hogy ezek a dolgozók kevés képzést kapnak. Elég egyetlen alkalmazottnak rákattintania egy rosszindulatú linkre vagy megnyitnia egy fertőzött csatolmányt, és máris veszélybe kerülhet az egész hálózat. Ellentétben a nagy szervezetekkel, ahol rendszeres biztonságtudatossági képzés és szigorú hozzáférés-kezelés zajlik, a KKV-knál gyakran a bizalom és a kényelem dominál: a dolgozók saját eszközeiket használják, távolról, megfelelő hitelesítés nélkül férnek hozzá rendszerekhez, és megosztják egymással a belépési adatokat. Ez az emberi sebezhetőség sokszor könnyebben kihasználható, mint a technikai hibák, ezért a dolgozók képzése az egyik legkritikusabb – mégis leginkább elhanyagolt – eleme a KKV-k kibervédelmének.

A hackerek rájöttek, hogy a KKV-k nemcsak közvetlen kihasználásra jók, hanem kapuként is szolgálhatnak nagyobb, értékesebb célpontokhoz. Sok kisvállalkozás beszállítóként, alvállalkozóként vagy szolgáltatóként működik nagyvállalatok számára, így megbízható kapcsolatok és hálózati összeköttetések jönnek létre. A támadók ezeket a kapcsolatokat használják ki: először a KKV-t kompromittálják, majd rajta keresztül jutnak be a nagyobb szervezethez. Ez az ellátási lánc elleni támadási stratégia egyre gyakoribb és pusztítóan hatékony. Egy hacker heteket tölthet egy Fortune 500-as vállalat védelmének áttörésével, de pár óra alatt bejuthat egy kis beszállító kompromittálásával, aki közvetlen hozzáféréssel bír a nagyvállalati rendszerekhez. A 2020-as SolarWinds-betörés is ezt a taktikát példázza: a támadók egy szoftvercég frissítő mechanizmusát fertőzték meg, amely így több ezer nagyvállalati ügyfelet érintett. A KKV-k számára ez azt jelenti, hogy nemcsak a saját adataik miatt célpontok, hanem azért is, mert értékes kapcsolatokkal bírnak. Egy kis könyvelőiroda, IT-tanácsadó vagy logisztikai szolgáltató akár kulcsot is jelenthet nagyobb szervezetekhez. Ez a kettős fenyegetés a KKV-kat akkor is vonzó célponttá teszi, ha saját adatvagyonuk nem is jelentős, hiszen a támadók ugródeszkaként tekintenek rájuk egy nagyobb hadjáratban.

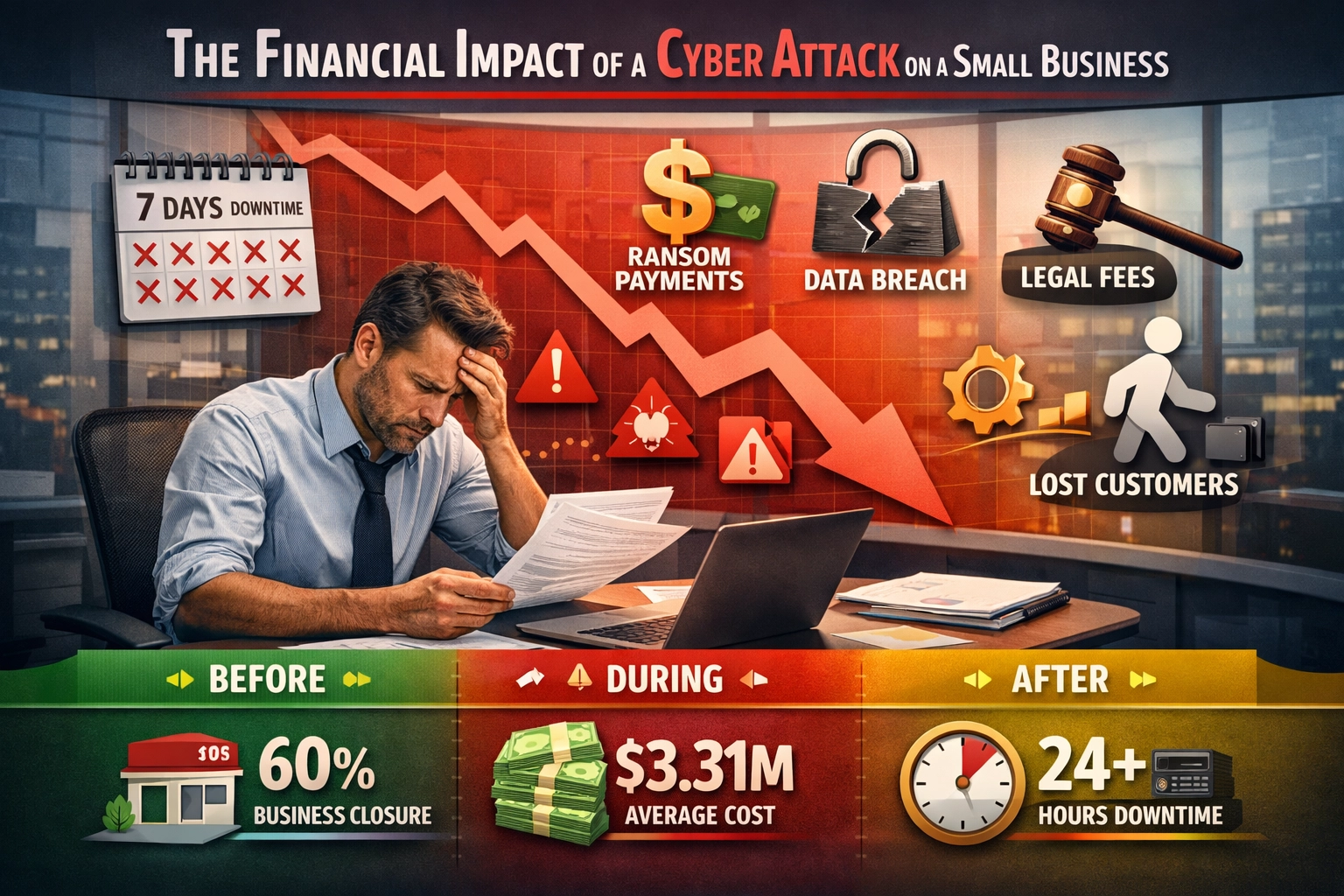

A kibertámadások pénzügyi következményei végzetesek lehetnek a KKV-k számára – gyakran a vállalkozás végét jelentik. Ellentétben a nagyvállalatokkal, amelyek képesek elnyelni a veszteségeket és talpra állni, a KKV-knak általában nincs elegendő tartalékuk, hogy túléljék az együttes közvetlen költségeket, a szolgáltatáskiesést és a hírnévvesztést. A KKV-k számára egy adatszivárgás átlagos költsége 3,31 millió dollár, ami sok kis cég számára többéves profitot jelent. A közvetlen helyreállítási, törvényszéki vizsgálati és értesítési költségeken túl a KKV-k jelentős közvetett kiadásokkal is szembesülnek: a rendszerleállás miatti termelékenységkiesés, az ügyfelek elvesztése, valamint a jövőbeni támadások megelőzésére irányuló beruházások költségei. A jelentős támadást elszenvedő KKV-k 60%-a hat hónapon belül bezár, mert nem képesek pénzügyileg talpra állni vagy visszaszerezni az ügyfelek bizalmát. Bár a betörések költségskálája széles – az esetek 95%-a 826 és 653 587 dollár közé esik –, még az alsó tartomány is romba dönthet egy kisvállalkozást. A szabályozási bírságok további terhet jelentenek: a GDPR-sértések akár az éves árbevétel 4%-áig, a HIPAA-sérülések pedig 100–50 000 dollárig terjedő bírsággal járhatnak adatonként. A reputációs kár is súlyos, hiszen az ügyfelek elpártolnak. A KKV-k számára nem az a kérdés, megengedhetik-e maguknak a kiberbiztonsági beruházást – hanem az, hogy megengedhetik-e maguknak, hogy ne fektessenek be.

A KKV-kat számos különféle kibertámadás fenyegeti, amelyek mindegyike más-más sebezhetőséget használ ki. A zsarolóvírus-támadások 82%-a olyan szervezeteket érint, ahol kevesebb mint 1 000 alkalmazott dolgozik, így a KKV-k a fő áldozatai ennek a pusztító támadástípusnak. A zsarolóvírus titkosítja a szervezet fájljait és rendszereit, és csak váltságdíj ellenében teszi hozzáférhetővé őket – ez gyakran 5 000 és 500 000 dollár közötti, de lehet jóval több is. A rosszindulatú programok (malware) szintén jelentős fenyegetést jelentenek: az összes malware-támadás 18%-a KKV-kat céloz, céljuk az adatszerzés, a tevékenység megfigyelése vagy tartós hozzáférés szerzése. A phishing továbbra is a leggyakoribb belépési pont, megtévesztő e-mailekkel csalják ki a dolgozóktól a belépési adatokat vagy veszik rá őket kártékony fájlok letöltésére. A DDoS (elosztott szolgáltatásmegtagadás) támadások túlterhelik a KKV-k weboldalait, szolgáltatáskimaradást okozva, ami bevételkieséshez és hírnévromláshoz vezet. Az SQL-injektálás sebezhetőségeket használ ki webalkalmazásokban, így hozzáférhet adatbázisokhoz, amelyekben ügyféladatok és pénzügyi információk találhatók. Ezek a támadástípusok különösen hatékonyak a KKV-k esetében, mert nincsenek olyan fejlett észlelő és reagáló rendszereik, mint a nagyvállalatoknak. Míg egy nagy szervezet néhány órán belül képes lehet észlelni és izolálni egy zsarolóvírus-fertőzést, egy KKV gyakran csak akkor veszi észre a támadást, amikor már minden fájl titkosítva van, és megjelenik a váltságdíj-követelés. A fenyegetések sokfélesége miatt a KKV-knak egyszerre több támadási vektor ellen kell védekezniük, ami messze meghaladja a kis IT-csapatok lehetőségeit.

Az SMB-k körében az egyik legveszélyesebb tévhit az a gondolat, hogy „mi túl kicsik vagyunk ahhoz, hogy célba vegyenek a hackerek”. Ez a hamis biztonságérzet oda vezet, hogy a cégvezetők háttérbe szorítják a kiberbiztonsági beruházásokat, és figyelmen kívül hagyják a támadások jeleit. Azoknak a KKV-knak a 59%-a, amelyek nem alkalmaznak semmilyen kibervédelmi intézkedést, azt hiszi, hogy a méretük megvédi őket, pedig a statisztikák szerint éppen ők a fő célpontok. Ez a tévhit abból fakad, hogy félreértik, hogyan dolgoznak a kiberbűnözők: a támadók nem a cégméret alapján válogatnak, hanem automatizált eszközökkel keresik a sebezhetőségeket, és minden gyenge pontot kihasználnak, amit találnak. Egy kisvállalkozás be nem foltozott szervere ugyanolyan vonzó célpont, mint egy nagyvállalaté – sőt, talán még inkább, mert kisebb eséllyel derül fény a támadásra. A „túl kicsik vagyunk” mentalitás ördögi kört eredményez: mivel a cégtulajdonosok nem érzik magukat veszélyben, nem fektetnek a biztonságba; mivel nem fektetnek be, egyre sebezhetőbbé válnak; és mivel sebezhetőek, célponttá válnak. Ez a hamis biztonságérzet különösen veszélyes, mert még az alapvető védelmi intézkedések – szoftverek naprakészen tartása, erős jelszavak bevezetése, phishing-ellenes dolgozói képzés – bevezetését is megakadályozza. A valóság az, hogy a KKV-kat nem a méretük védi – éppen a méretük miatt célozzák őket.

A közvetlen kiberveszélyen túl a KKV-k egyre szigorúbb szabályozási megfelelési nyomás alatt állnak, hogy megfelelő kiberbiztonsági intézkedéseket vezessenek be. Az olyan szabályozások, mint a GDPR (Általános Adatvédelmi Rendelet), a HIPAA (Egészségbiztosítási Hordozhatósági és Felelősségi Törvény), a PCI-DSS (Fizetési Kártyaipari Adatbiztonsági Szabvány) és az iparági előírások szigorú biztonsági követelményeket támasztanak, és súlyos büntetésekkel jár a megszegésük. Egy adatszivárgás, amely bizalmas ügyféladatokat hoz nyilvánosságra, a tényleges károknál is nagyobb bírságokat vonhat maga után: a GDPR akár 20 millió eurós vagy a globális éves árbevétel 4%-ának megfelelő bírságot is kiszabhat. Az egészségügyi adatokat kezelő KKV-k esetében a HIPAA-sértések adatonként 100 és 50 000 dollár közötti polgári büntetéseket jelenthetnek. A PCI-DSS minden olyan vállalkozásra vonatkozik, amely bankkártyás fizetéseket fogad el, kötelező biztonsági kontrollokat és rendszeres auditot írva elő. Ezek a szabályozási követelmények kettős terhet rónak a KKV-kra: egyrészt a támadások ellen kell védekezniük, másrészt a megfelelőség érdekében is beruházniuk kell. Sok KKV-nak nincs meg a szükséges szaktudása a bonyolult előírások útvesztőjében, így akár véletlenül is megsérthetik a szabályokat – akkor is, ha nem történt támadás. A szabályozási környezet folyamatosan változik, új követelmények jelennek meg, így a megfelelés fenntartása egyre inkább dedikált erőforrásokat vagy külső szakértőt igényel.

Bár a fenyegetettségi helyzet a KKV-k számára tagadhatatlanul kihívást jelent, a szervezetek jól megválasztott biztonsági beruházásokkal és megfelelő eszközökkel jelentősen csökkenthetik a kockázatot. Azoknak a vállalkozásoknak, amelyek partnerhálózatokat vagy affiliate programokat működtetnek, a biztonság még kritikusabb, hiszen érzékeny partneradatokat, jutalék-információkat és ügyféladatokat kezelnek. A PostAffiliatePro felismeri ezt a sajátos kihívást, és már alapból beépített biztonsági funkciókkal védi a partnerhálózatokat és az ökoszisztémát. Az átfogó védelmi stratégia része a többfaktoros hitelesítés (több ellenőrzési lépés a hozzáféréshez), adatok titkosítása (az érzékeny információk védelme átvitel és tárolás közben), valamint a folyamatos monitorozás (gyanús tevékenységek valós idejű észlelése). Kifejezetten a partnerhálózatok esetében a PostAffiliatePro beépített biztonsági szolgáltatásokat kínál, melyek védik a partneradatokat, megakadályozzák a jogosulatlan hozzáférést, és biztosítják az iparági megfelelést. A platform szerepkör-alapú hozzáférés-kezelést, naplózást, biztonságos API-kapcsolatokat és rendszeres biztonsági frissítéseket kínál – ezek az önálló megvalósítás esetén tízezrekbe kerülnének évente. Ha olyan partnerplatformot választ, amely a biztonságot helyezi előtérbe, a KKV-k nagyvállalati szintű védelmet kaphatnak nagyvállalati költségvetés nélkül is. A hatékony kiberbiztonság kulcsa nem a tökéletesség, hanem a rétegezett védelem, amely megnehezíti és költségessé teszi a támadást az Ön szervezete ellen, szemben a konkurenciával. A partnerprogramot működtető KKV-knak ehhez nyújt stabil alapot a PostAffiliatePro, így a vállalkozók a növekedésre koncentrálhatnak, miközben partnerhálózatuk biztonságban van.

Ne hagyja, hogy vállalkozása csak egy legyen a statisztikában. A PostAffiliatePro biztonságos partnerkezelést kínál beépített védelmi funkciókkal, hogy megóvja hálózatát és partnerei adatait.

Tudja meg, miért válnak a KKV-k elsődleges célponttá a kiberbűnözők számára. Ismerje meg a gyenge védekezést, az értékes adatokat, és hogy a PostAffiliatePro ho...

Az online biztonsági incidensek 71%-a 100 főnél kevesebb alkalmazottat foglalkoztató cégeket érint. Ismerje meg azt a hét alapvető módszert, amellyel.

Ismerje meg, miért ideálisak a harmadik féltől származó partnerkezelő rendszerek kisvállalkozások számára. Tudja meg, hogyan alakíthatja át partnerprogramját....

Sütik Hozzájárulás

A sütiket használjuk, hogy javítsuk a böngészési élményt és elemezzük a forgalmunkat. See our privacy policy.