Miért célozzák meg a hackerek a kis- és

Ismerje meg, miért a KKV-k a kiberbűnözők elsődleges célpontjai, milyen sebezhetőségeknek vannak kitéve, és hogyan védheti meg vállalkozását a.

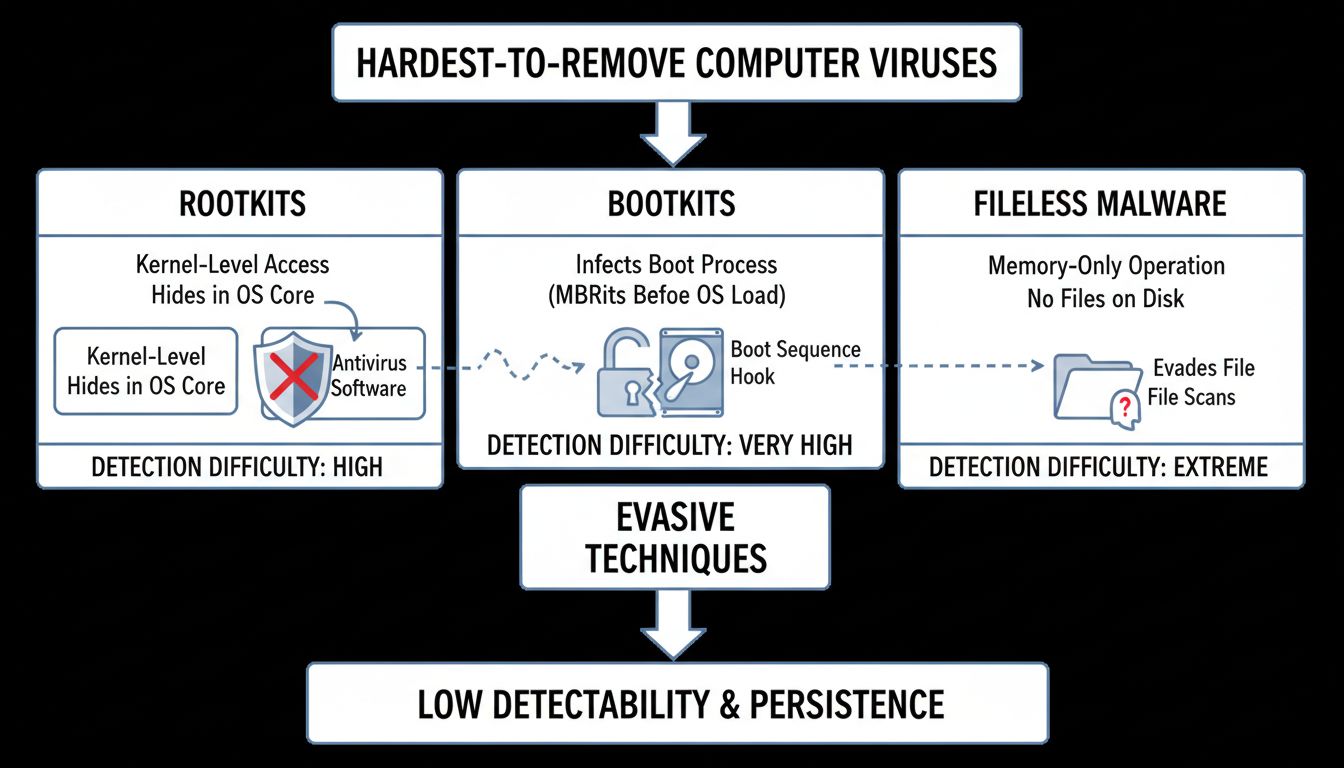

Fedezze fel, miért a rootkitek, bootkitek és fileless malware-ek a legnehezebben eltávolítható vírusok. Ismerje meg a felismerési módszereket, eltávolítási stratégiákat és megelőzési technikákat a PostAffiliatePro szakértelmével.

A legnehezebben eltávolítható számítógépes vírusok a rootkitek, bootkitek és fileless malware-ek. Ezek a fenyegetések kernel szinten vagy a rendszer memóriájában működnek, elrejtőzve a hagyományos vírusirtó szoftverek elől, és eltávolításukhoz speciális felismerő eszközökre vagy akár teljes rendszer-újratelepítésre van szükség.

A számítógépes vírus eltávolításának nehézsége nagymértékben függ annak kialakításától, működési módjától és attól, milyen szintű hozzáférést szerzett a rendszerben. Bár sok vírust el lehet távolítani hagyományos vírusirtó programokkal, bizonyos típusú kártevők kifejezetten úgy lettek megalkotva, hogy elkerüljék a felismerést és ellenálljanak az eltávolítási próbálkozásoknak. A legnagyobb kihívást jelentő vírusok azok, amelyek a számítógépes rendszer legalacsonyabb szintjein működnek, ahol a hagyományos biztonsági eszközök látóköre és kontrollja korlátozott. E fenyegetések megértése elengedhetetlen mindenki számára, aki személyes vagy vállalati rendszerek biztonságáért felelős.

A rootkitek a kibervédelem egyik legnagyobb kihívását jelentik, mivel képesek az operációs rendszer kernel szintjén működni. A rootkit egy összetett kártevő, amely lehetővé teszi a támadók számára a rendszergazdai szintű hozzáférést a számítógéphez, miközben teljesen rejtve marad a felismerés elől. A “rootkit” elnevezés a “root” (Unix és Linux rendszerek legmagasabb jogosultsági szintje) és a “kit” (eszközkészlet) szavakból ered, utalva átfogó jellegére és mély rendszerintegrációjára.

A rootkitek úgy működnek, hogy beépülnek az operációs rendszer magjába, így képesek elfogni és manipulálni a rendszerhívásokat, mielőtt azok elérnék a biztonsági szoftvereket. Ez a kernel-szintű működés azt jelenti, hogy a rootkit elrejtheti a fájlokat, folyamatokat és rendszerbeli változtatásokat a szokásos operációs rendszer lekérdezései és fájlkezelői elől. Amikor a felhasználó megnyitja a fájlkezelőjét vagy a feladatkezelőt, a rootkit elfogja ezeket a kéréseket, és hamis információkat szolgáltat, így úgy tűnik, mintha a káros fájlok és folyamatok nem léteznének. Ez a rejtőzködő képesség kivételesen nehézzé teszi a rootkitek felismerését a hagyományos, aláírás-alapú felismerési módszereket alkalmazó vírusirtókkal.

A rootkitek eltávolítása különösen nehéz, mert a rendszer több rétegét is megfertőzhetik. Egyes fejlett rootkitek, az úgynevezett firmware rootkitek, képesek kompromittálni a számítógép UEFI-jét (Unified Extensible Firmware Interface) vagy BIOS-át. Ha a rootkit a firmware szintjét fertőzi meg, az operációs rendszer újratelepítése önmagában nem távolítja el, mivel a kártevő a hardver firmware-jében marad. Ilyen esetekben a legmegbízhatóbb megoldás speciális firmware helyreállító eszközök használata, vagy szélsőséges esetben az érintett hardverelemek teljes cseréje lehet.

| Rootkit típusa | Működési szint | Felismerés nehézsége | Eltávolítás bonyolultsága |

|---|---|---|---|

| Kernel-szintű rootkitek | OS mag | Nagyon magas | Speciális eszközöket igényel |

| Felhasználói szintű rootkitek | Alkalmazás réteg | Magas | Fejlett vizsgálókkal lehetséges |

| Firmware rootkitek | UEFI/BIOS | Rendkívül magas | Hardvercsere is szükséges lehet |

| Hardver rootkitek | Fizikai elemek | Kritikus | Gyakran csak cserével orvosolható |

| Bootloader rootkitek | Boot folyamat | Nagyon magas | Bootolható helyreállító médiát igényel |

A bootkitek a rootkitek egy speciális kategóriáját alkotják, amelyek kifejezetten a számítógép indítási folyamatát célozzák, ezáltal rendkívül nehézzé téve felismerésüket és eltávolításukat. A bootkit megfertőzi a Master Boot Recordot (MBR) vagy az UEFI firmware-t, amely az operációs rendszer előtt töltődik be. Ez a korai fertőzési szint teszi a bootkitet annyira veszélyessé és nehezen eltávolíthatóvá. Mivel a bootkit már azelőtt betöltődik, hogy bármilyen biztonsági szoftver vagy operációs rendszer-védelem aktiválódna, teljes kontrollt szerez a rendszer felett már a bekapcsolás pillanatától.

A bootkitekkel kapcsolatos alapvető kihívás, hogy olyan környezetben működnek, ahol a hagyományos vírusirtók nem tudnak hatékonyan működni. A szokásos vírusirtó programok csak az operációs rendszer teljes betöltődése után kezdenek vizsgálni, amikor a bootkit már beágyazta magát, és akadályozhatja a vírusirtó felismerését vagy eltávolítását. A bootkit letilthatja a biztonsági funkciókat, módosíthatja a rendszerfájlokat, s további kártevőket telepíthet mindenféle ellenállás nélkül. Egyes bootkitek akár a boot sorrendet is módosíthatják, hogy elrejtsék jelenlétüket, így gyakorlatilag láthatatlanok a felhasználók és a biztonsági szoftverek számára egyaránt.

A bootkitek eltávolítása jellemzően egy bootolható vírusirtó mentőlemez vagy helyreállítási környezet használatát igényli, amely az érintett operációs rendszeren kívülről működik. Az olyan eszközök, mint a Windows Recovery Environment vagy speciális, vírusirtóval felszerelt Linux-disztribúciók képesek a bootkitek felderítésére és eltávolítására még az operációs rendszer betöltődése előtt. Azonban még ezek a módszerek sem feltétlenül hatékonyak a fejlett, firmware-szinten beágyazott bootkitekkel szemben. Sok esetben a legbiztosabb megoldás a merevlemez teljes újraformázása és az operációs rendszer megbízható forrásból történő újratelepítése, biztosítva, hogy a bootkit minden nyoma eltűnjön.

A fileless malware egy új szemléletet képvisel: nem hagy hagyományos fájlokat a merevlemezen, így szinte lehetetlen felismerni a hagyományos, fájlszkennelésen alapuló vírusirtó szoftverekkel. A hagyományos vírusokkal ellentétben, amelyek végrehajtható fájlokat hoznak létre, amelyek szkennelhetők és azonosíthatók, a fileless malware teljes egészében a számítógép RAM-jában (Random Access Memory) működik, és a rendszer valódi eszközeit, folyamatait használja fel rosszindulatú kódja futtatásához. Ez a megközelítés lehetővé teszi, hogy a fileless malware megkerülje az aláírás-alapú felismerési módszereket.

A fileless malware tipikusan beépített Windows eszközöket, például PowerShell-t, Windows Management Instrumentation-t (WMI) vagy a Windows Regisztrációs Adatbázist használja működéséhez. Ezeknek a legitim rendszerelemeknek a kihasználásával a malware észrevétlenül beleolvad a normál rendszertevékenységekbe, így a biztonsági szoftverek számára rendkívül nehéz megkülönböztetni a legitim műveleteket a kártékonyaktól. A malware közvetlenül a futó folyamatokba fecskendezhet kódot, manipulálhatja a rendszermemóriát, és parancsokat hajthat végre anélkül, hogy bármit is leírna a lemezre. Ez a memória-alapú működés azt jelenti, hogy még egy teljes lemezellenőrzés sem feltétlenül találja meg a kártevőt, mert az csak az illékony memóriában létezik.

A fileless malware eltávolítása különösen nehéz, mivel alig hagy nyomokat, és akár egy egyszerű újraindítással teljesen eltűnik, hiszen a RAM kiürül a rendszer kikapcsolásakor. Azonban ha a malware perzisztencia-mechanizmusokat – például ütemezett feladatokat, regiszter módosításokat vagy automatikus indító szkripteket – hozott létre, akkor az újraindítás után is visszatöltődik. A fileless malware felismerése és eltávolítása fejlett végpont-felügyeleti és válaszadó (EDR) eszközöket igényel, amelyek valós időben figyelik a rendszer viselkedését, azonosítják a gyanús folyamatfuttatási mintákat, és elemzik a memória tartalmát. Az ilyen fertőzések kezeléséhez a szervezeteknek gyakran speciális kiberbiztonsági szakemberek bevonására és alapos forenzikus elemzésre van szükségük a teljes eltávolítás érdekében.

Az elsődleges ok, amiért ezek a vírusok ennyire nehezen eltávolíthatók, az a kifinomult kialakításuk, amely kifejezetten a felismerés elkerülésére és az eltávolítás megakadályozására irányul. A rootkitek, bootkitek és fileless malware-ek mind olyan közös tulajdonságokkal bírnak, amelyek kivételesen nehézzé teszik a velük szembeni küzdelmet. Először is, olyan jogosultsági szinteken működnek, ahol a hagyományos vírusirtó szoftverek nehezen férnek hozzá vagy figyelhetik meg tevékenységüket. Másodszor, fejlett rejtőzködő technikákat alkalmaznak – például kód-obfuszkációt, titkosítást, folyamatok elrejtését –, hogy jelenlétüket a biztonsági eszközök elől eltitkolják. Harmadszor, gyakran többféle perzisztencia-mechanizmust is kiépítenek, így az eltávolítás után is képesek újra betöltődni.

A hagyományos vírusirtók elsősorban aláírás-alapú felismerést alkalmaznak, vagyis a fájlokat összevetik az ismert vírusok adatbázisával. Ez a megközelítés hatástalan ezekkel a fejlett fenyegetésekkel szemben, mert vagy nem hoznak létre fájlokat (fileless malware), az operációs rendszer betöltődése előtt működnek (bootkit), vagy elrejtik fájljaikat az operációs rendszer elől (rootkit). Ezen túlmenően sok ilyen kártevő polimorf technikákat alkalmaz, amelyekkel folyamatosan változtatják kódjuk szerkezetét, így mindig új aláírásokat hoznak létre, amelyek nem egyeznek az ismert mintákkal. Ez a folyamatos evolúció szinte lehetetlenné teszi, hogy az aláírás-alapú felismerés lépést tartson velük.

Ezeknek a nehezen eltávolítható vírusoknak a felismerése és eltávolítása többrétegű megközelítést igényel, amely túlmutat a hagyományos vírusirtó szkennelésen. A rootkitek esetében elengedhetetlenek a speciális rootkit-felismerő eszközök, amelyek kernel szinten képesek vizsgálni. Ezek az eszközök képesek megkerülni a rootkit rejtőzködő mechanizmusait azáltal, hogy közvetlenül a rendszermemóriához férnek hozzá, és összehasonlítják a ténylegesen futó folyamatokat azzal, amit az operációs rendszer jelent. A viselkedéselemző eszközök, amelyek a rendszertevékenységet figyelik gyanús mintázatok után kutatva, szintén segíthetnek az aktívan működő rootkitek azonosításában. Sok esetben azonban a legmegbízhatóbb módszer egy mélyen beágyazott rootkit eltávolítására a rendszer Safe Mode-ban történő indítása, vagy egy bootolható helyreállító környezet használata, ahol a rootkit nem töltődik be, majd alapos vizsgálat és eltávolítás végrehajtása.

A bootkitek eltávolítása általában bootolható vírusirtó mentőlemezek használatát igényli, amelyek az MBR-t vagy az UEFI firmware-t még az operációs rendszer betöltődése előtt képesek vizsgálni és tisztítani. Az olyan eszközök, mint a Kaspersky Rescue Disk vagy más speciális bootolható vírusirtó környezetek képesek eltávolítani a bootkiteket, amelyekhez a hagyományos vírusirtók nem férnek hozzá. Ha azonban a bootkit a MBR-nél is mélyebb szinten fertőzött, fejlettebb helyreállítási eljárások lehetnek szükségesek. Egyes gyártók biztosítanak firmware-helyreállító eszközöket, amelyekkel visszaállítható az UEFI tiszta állapota, így eltávolíthatók a firmware-szintű fertőzések is.

A fileless malware felismerése fejlett végpont-felügyeleti és válaszadó (EDR) megoldásokat igényel, amelyek valós időben képesek a rendszer viselkedésének monitorozására. Ezek az eszközök elemzik a folyamatfuttatási mintákat, memóriahozzáférést és rendszerhívásokat, hogy kiszűrjék a fileless malware-re utaló gyanús aktivitásokat. A memóriaforenzikai eszközökkel lehetséges a RAM tartalmának rögzítése és elemzése, így azonosítható lehet a memóriában futó kártevő kód. A fileless malware eltávolítása tipikusan a káros folyamatok leállítását, valamint minden perzisztencia-mechanizmus (pl. ütemezett feladatok, regiszter-módosítások) eltávolítását jelenti. Azonban a teljes eltávolítás biztosításához alapos vizsgálat szükséges minden fertőzési vektor és perzisztencia-módszer azonosítására.

Ezen nehezen eltávolítható vírusok fertőzésének megelőzése lényegesen hatékonyabb, mint az eltávolításukra tett próbálkozások. A legfontosabb megelőző lépés az operációs rendszer és minden telepített szoftver naprakészen tartása, mivel ezek a vírusok gyakran már ismert, a biztonsági frissítésekben javított sérülékenységeket használnak ki. Az automatikus frissítések engedélyezése biztosítja, hogy a kritikus biztonsági javítások időben települjenek, bezárva azokat a réseket, amelyeket a rootkitek, bootkitek és fileless malware-ek kihasználhatnak. Emellett egy robusztus tűzfal és behatolás-észlelő rendszer bevezetése megelőzheti azt a kezdeti kompromittálódást, amely lehetővé tenné ezeknek a malware-eknek a telepítését.

A felhasználói tudatosság és a biztonságos számítógép-használati szokások szintén kulcsfontosságúak a fertőzések megelőzésében. Gyanús e-mail mellékletek elkerülése, ismeretlen linkekre való kattintás mellőzése, valamint csak megbízható forrásból történő szoftverletöltés jelentősen csökkenti a fertőzés kockázatát. Az alkalmazás-whitelist bevezetése – amely csak jóváhagyott alkalmazások futását engedélyezi – megelőzheti a legtöbb malware-fajta, köztük a fileless malware futtatását is, amely legitim rendszereszközöket próbál rosszindulatúan kihasználni. Szervezetek esetében fejlett végpontvédelmi megoldások, amelyek tartalmaznak viselkedéselemzést, memória-szkennelést és EDR képességeket, többszintű védelmet nyújtanak ezekkel a kifinomult fenyegetésekkel szemben.

A rendszeres biztonsági mentések elengedhetetlenek az ilyen nehezen eltávolítható vírusok fertőzése esetén történő helyreállításhoz. Az offline vagy felhőalapú biztonsági mentések biztosítják, hogy még teljes kompromittálódás esetén is helyreállítható legyen az adat, váltságdíj fizetése vagy kritikus információk elvesztése nélkül. Bizonyos esetekben, különösen firmware-szintű fertőzésnél, a legpraktikusabb megoldás a rendszer teljes törlése és tiszta biztonsági mentésből való visszaállítása, így minden kártevő nyoma eltűnik. A szervezeteknek érdemes lehet hálózati szegmentációt is bevezetni, hogy megakadályozzák ezen malware-ek terjedését, ha egy rendszer megfertőződik, és így megelőzzék a kritikus rendszerekhez való oldalirányú hozzáférést.

A legnehezebben eltávolítható számítógépes vírusok – rootkitek, bootkitek és fileless malware-ek – a kártevők fejlettségének csúcsát képviselik. Képességük, hogy kernel szinten, az operációs rendszer betöltődése előtt vagy teljes egészében a rendszer memóriájában működnek, rendkívül nehézzé teszi felismerésüket és eltávolításukat a hagyományos biztonsági eszközökkel. Sikeres eltávolításukhoz gyakran speciális eszközök, magas technikai tudás, vagy szélsőséges esetben a teljes rendszer újratelepítése szükséges. A legjobb védekezés ezek ellen a fenyegetések ellen az átfogó megelőzési stratégia: a rendszerek naprakészen tartása, fejlett biztonsági megoldások bevezetése, a felhasználók tudatosságának növelése és a kritikus adatok rendszeres mentése. Ezeknek a vírusoknak a működésének megértésével és hatékony biztonsági gyakorlatok alkalmazásával az egyének és szervezetek jelentősen csökkenthetik a fertőzés kockázatát, és gyorsabb helyreállítást érhetnek el kompromittálódás esetén.

A PostAffiliatePro vállalati szintű biztonsági funkciókat kínál, hogy affiliate marketing platformját megvédje a kifinomult kiberveszélyektől. Vezessen be robusztus biztonsági protokollokat, és felügyelje hálózatát fejlett fenyegetés-felismerő képességekkel.

Ismerje meg, miért a KKV-k a kiberbűnözők elsődleges célpontjai, milyen sebezhetőségeknek vannak kitéve, és hogyan védheti meg vállalkozását a.

Tudja meg, miért válnak a KKV-k elsődleges célponttá a kiberbűnözők számára. Ismerje meg a gyenge védekezést, az értékes adatokat, és hogy a PostAffiliatePro ho...

Tudd meg, hogyan károsítja az adware a számítógépet: teljesítményromlás, adatvédelmi kockázatok, biztonsági rések. Ismerd meg a felismerési módszereket és eltáv...

Sütik Hozzájárulás

A sütiket használjuk, hogy javítsuk a böngészési élményt és elemezzük a forgalmunkat. See our privacy policy.