Adatvédelmi irányelvek követelményei fogadási affiliate

Átfogó útmutató a fogadási affiliate-ek adatvédelmi irányelveinek követelményeiről, beleértve a GDPR, CCPA, FTC megfelelőséget, adatvédelem és affiliate....

Átfogó útmutató a fogadási affiliate oldalak védelméhez. Ismerje meg az SSL titkosítást, a 2FA-t, a GDPR-megfelelést, a csalásmegelőzést és az adatvédelmi.

A globális online szerencsejáték-piac várhatóan 2027-re eléri a 127,3 milliárd dollárt, amelyhez az affiliate marketing jelentős mértékben hozzájárul. Ez a robbanásszerű növekedés azonban a fogadási affiliate platformokat elsődleges célponttá tette a kiberbűnözők számára: az elmúlt három évben 300%-kal nőtt a játékipart érő kibertámadások száma. Mivel a fogadási affiliate oldalak érzékeny felhasználói adatokat kezelnek – beleértve a fizetési információkat, személyes azonosítókat és fogadási előzményeket –, a megbízható biztonsági intézkedések nem csupán versenyelőnyt, hanem elengedhetetlen követelményt jelentenek. A tét még sosem volt ilyen magas: egyetlen adatszivárgás milliós büntetéseket, helyrehozhatatlan hírnévvesztést és a felhasználói bizalom elvesztését eredményezheti.

A fogadási affiliate oldalak összetett és folyamatosan fejlődő fenyegetettségi környezettel néznek szembe, amely messze túlmutat az egyszerű jelszótámadásokon. A főbb veszélyek a következők:

A Group-IB 2024-es jelentése szerint a gaming és szerencsejáték szektorban 45%-kal nőtt a célzott támadások száma, egy sikeres incidens átlagos költsége pedig meghaladja a 4,2 millió dollárt.

Az SSL/TLS (Secure Sockets Layer/Transport Layer Security) titkosítás az az alapvető technológia, amely megvédi az adatokat a felhasználók böngészője és az affiliate platform között utazva. Ez a protokoll titkosított csatornát hoz létre, amely megakadályozza, hogy a támadók elfogják a bizalmas információkat – például bejelentkezési adatokat, fizetési információkat vagy személyes adatokat. A modern fogadási affiliate oldalaknak TLS 1.2 vagy annál magasabb verziót kell használniuk, ahol a TLS 1.3 a legbiztonságosabb. Minden olyan oldalnak, amely érzékeny adatokat kezel – különösen a bejelentkezési, fizetési felületek és a felhasználói fiókoldalak –, HTTPS-t kell használnia érvényes SSL tanúsítvánnyal. A tanúsítványok rendszeres ellenőrzése és időben történő megújítása elengedhetetlen, mivel a lejárt tanúsítványok nemcsak a biztonságot veszélyeztetik, hanem böngészőfigyelmeztetést is kiváltanak, ami rontja a bizalmat és a konverziós arányt.

A kétfaktoros hitelesítés kulcsfontosságú második biztonsági réteget jelent, amely megköveteli, hogy a felhasználó egy további módszerrel is igazolja személyazonosságát a jelszaván túl. A leggyakoribb 2FA-módszerek:

A kötelező 2FA bevezetése minden felhasználói fiókon – különösen a fizetési módokat vagy fiókbeállításokat kezelő fiókokon – akár 99,9%-kal csökkentheti a jogosulatlan hozzáférési eseményeket. Affiliate partnerek számára, akik több fiókot kezelnek, a 2FA még fontosabb, mivel egy feltört affiliate fiók csalárd ajánlásokhoz és jutaléklopáshoz vezethet.

A Payment Card Industry Data Security Standard (PCI DSS) kötelező megfelelőségi keretrendszer minden olyan szervezet számára, amely hitelkártya-adatokat kezel. Az aktuális, 4.0-s verzió 12 alapvető követelményt ír elő, beleértve a hálózatbiztonságot, a hozzáférés-ellenőrzést és a rendszeres biztonsági tesztelést. A fogadási affiliate oldalaknak soha nem szabad teljes kártyaszámot, CVV-kódot vagy mágnescsík-adatot tárolniuk – ehelyett tokenizációt kell alkalmazni, ahol a fizetésfeldolgozó kezeli az érzékeny kártyaadatokat, és csak egy tokent ad vissza a további tranzakciókhoz. Minden fizetési műveletnek titkosított kapcsolaton kell történnie, és a fizetési átjárókat rendszeresen auditálni kell minősített biztonsági szakértők (QSA) által. A PCI DSS nem teljesítése havi 5 000–100 000 dolláros bírságot, valamint a szivárgás költségeiért való felelősséget vonhat maga után. Megbízható szolgáltatók – például a Stripe, PayPal vagy speciális gaming fizetési megoldások – átvállalják ennek a terhét, de az affiliate partnerek felelőssége is megmarad a saját rendszereik biztonságáért.

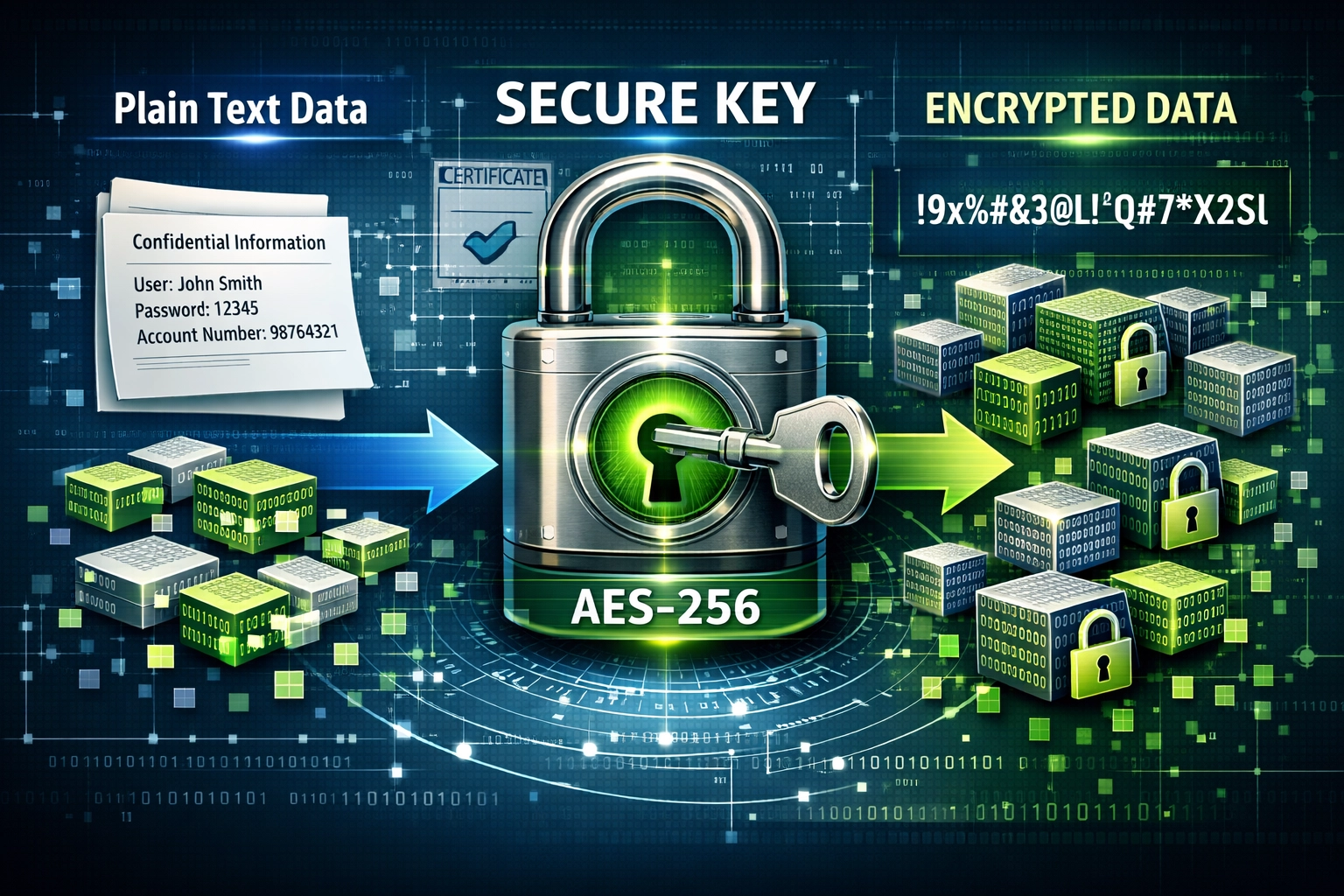

Míg az SSL/TLS az adatokat utazás közben védi, az adattárolás titkosítása a szerverek feltörése esetén akadályozza meg a jogosulatlan hozzáférést. Az iparági szabvány az AES-256 titkosítás, amely 256 bites kulccsal védi az érzékeny felhasználói, fizetési és fogadási adatbázisokat. A jelszavak tárolásához speciális hash-algoritmusokat – például bcrypt vagy Argon2 – kell használni, mivel ezek számításigényesek és ellenállnak a brute force támadásoknak; jelszavakat soha ne tároljunk sima szövegként vagy egyszerű MD5 hash-sel. Az adatminimalizálás elve alapján csak a szükséges adatokat gyűjtsük és tartsuk meg – ez csökkenti a kockázatot és a megfelelőségi terheket is. A titkosítási kulcsok rendszeres rotációja, biztonságos kulcskezelés, valamint hardveres biztonsági modulok (HSM) használata további védelmet jelent a kifinomult támadók ellen.

A szerepkör-alapú hozzáférés-ellenőrzés (RBAC) biztosítja, hogy a munkatársak és rendszerek csak a munkájukhoz szükséges adatokhoz és funkciókhoz férjenek hozzá. Egy ügyfélszolgálatosnak például nincs szüksége a fizetési rendszerekhez való hozzáférésre, ahogy a fejlesztőnek sem kell látnia a felhasználók személyes adatait. Alkalmazza a “legkisebb jogosultság” elvét: minden fiók csak a feladatához szükséges minimális jogosultságot kapja. Az RBAC rendszernek tartalmaznia kell:

A többszintű jóváhagyási folyamatok további védelmet nyújtanak a csalás és a belső fenyegetések ellen.

A rendszeres biztonsági auditok és penetrációs tesztek elengedhetetlenek a sebezhetőségek feltárásához még azelőtt, hogy a támadók kihasználnák azokat. Az auditok során átfogóan vizsgálják a rendszereket, szabályzatokat és eljárásokat a biztonsági szabványoknak való megfelelés érdekében, míg a penetrációs tesztek (pentest) engedélyezett, szimulált támadásokkal keresik a kihasználható gyengeségeket. Az iparági gyakorlat szerint javasolt:

A SolCyber 2024-es gaming biztonsági jelentése szerint azok a szervezetek, amelyek rendszeresen végeznek pentesteket, 60%-kal kevesebb sikeres betörést szenvednek el. A minden eredményről, javításról és utótesztről készült dokumentáció auditnyomot biztosít a szabályozók és felhasználók felé.

A fogadási affiliate oldalaknak bonyolult, joghatóságonként eltérő adatvédelmi szabályozásban kell eligazodniuk. A főbb keretrendszerek:

Minden szabályozás megköveteli a szabályzatok dokumentálását, a felhasználói hozzájárulás mechanizmusát, szerződéseket az adatfeldolgozókkal, valamint a felhasználói jogok érvényesítésének eljárásait. A megfelelőség nem egyszeri feladat, hanem folyamatos kötelezettség, rendszeres szabályzatfrissítésekkel a jogszabályi változások nyomán.

A fogadási platformok kiemelten veszélyeztetettek pénzmosás és csalás szempontjából, ezért elengedhetetlen a megbízható AML- és csalásérzékelő rendszer. A Know Your Customer (KYC) folyamat során hivatalos okmányokkal, lakcím-ellenőrzéssel, üzleti ügyfeleknél tényleges tulajdonos azonosításával ellenőrzik a felhasználókat. A fejlett csalásfelderítő rendszerek gépi tanulást alkalmaznak a következő mintázatok felismerésére:

Az anomália-észlelő algoritmusok a tranzakciók összegét, gyakoriságát és földrajzi helyét elemzik, és a gyanús eseményeket manuális vizsgálatra továbbítják. Harmadik féltől származó AML-szolgáltatásokkal való integráció biztosítja a nemzetközi szankciós listáknak való megfelelést. A Pénzügyi Akciócsoport (FATF) irányelvei előírják a tranzakciófigyelést és a gyanús esetek jelentését a pénzügyi hírszerző egységeknek.

A Web Application Firewall (WAF) a felhasználók és a szerverek közé ékelődik, kiszűri a rosszindulatú forgalmat, és blokkolja a gyakori támadásokat. A WAF védi az oldalt:

A DDoS (Distributed Denial of Service) elleni védelmi szolgáltatások felismerik és elhárítják azokat a támadásokat, amelyek során ezrek vagy tízezrek gépei árasztják el a szervereket forgalommal. A modern DDoS-védelem viselkedéselemzéssel különbözteti meg a legitim és a támadó forgalmat, és automatikusan skálázza az erőforrásokat. A behatolásészlelő rendszerek (IDS) folyamatosan figyelik a hálózati forgalmat, és valós időben jelzik a rendellenességeket. Felhőalapú WAF- és DDoS-megoldások – például a Cloudflare, Akamai vagy AWS Shield – olyan szakértelmet és kapacitást nyújtanak, amelyet a legtöbb szervezet házon belül nem tud biztosítani.

A legjobb intézkedések ellenére is előfordulnak biztonsági események – a döntő tényező az, hogy milyen gyorsan és hatékonyan reagálunk. Egy átfogó incidenskezelési terv tartalmazza:

A szabályozók gyakran határidőhöz kötik a bejelentést – a GDPR például 72 órát ír elő, míg egyes amerikai államok „indokolatlan késedelem nélkül” követelik meg. Hozzon létre dedikált incidenskezelési csapatot, tesztelje rendszeresen a folyamatokat (pl. asztali gyakorlatokkal), és tartsa naprakészen a külső erőforrások – például törvényszéki szakértők, jogászok, PR-szakemberek – elérhetőségét. Az incidensek utólagos értékelése segít a tanulságok levonásában és a biztonsági kontrollok folyamatos fejlesztésében.

A fogadási affiliate partnerek számos külső szolgáltatót – pl. fizetési processzort, levelező rendszert, analitikai platformot, tárhelyet – vesznek igénybe. Minden egyes partner potenciális biztonsági gyenge pont: a támadók gyakran a beszállítói lánc leggyengébb pontját célozzák. Vezessen be beszállítói kockázatkezelési programot, amely tartalmazza:

Az érzékeny adatokat kezelő partnerektől követelje meg a SOC 2 Type II, ISO 27001 vagy más ekvivalens tanúsítvány meglétét. Tartson nyilvántartást minden olyan partnerről, amely hozzáfér a rendszeréhez vagy adataihoz, és gondoskodjon arról is, hogy a partnerség megszűnésekor azonnal megszűnjön a hozzáférésük. A Tapfiliate 2023-as affiliate biztonsági felmérése szerint a biztonsági incidensek 40%-a kompromittált külső partnerhez köthető – ezért különösen fontos a beszállítói felügyelet.

Az alkalmazottak egyszerre jelentik a legnagyobb védelmet és a legsebezhetőbb pontot a biztonság terén. Az átfogó képzésnek ki kell terjednie:

Minden alkalmazottnak kötelező a biztonsági oktatás belépéskor és évente, a különösen érzékeny adatokkal dolgozó kollégáknak pedig speciális képzés is szükséges. Szimulált adathalász támadásokkal azonosíthatók a sérülékeny dolgozók, akik célzott támogatást kaphatnak. Építsen biztonságtudatos vállalati kultúrát, ahol a munkatársak bátran jelenthetnek gyanús tevékenységet, és elismerésben részesülnek, ha sebezhetőséget tárnak fel. A tapasztalatok szerint az erős biztonságtudatossági programmal rendelkező szervezeteknél 50%-kal kevesebb sikeres adathalász támadás és jelentősen kevesebb belső incidens fordul elő.

A rendszeres biztonsági mentések jelentik a biztosítékot a zsarolóvírusok, adatvesztés vagy rendszerhibák ellen. Alkalmazza a 3-2-1 mentési stratégiát: három példány minden kritikus adatról, két különböző adathordozón, egy példányt pedig külső helyszínen tároljon. Az automatikus, napi mentések legyenek titkosítottak, és rendszeresen tesztelje a visszaállítási folyamatot – egy nem tesztelt mentés baj esetén értéktelen. Határozza meg a helyreállítási időcélokat (RTO) és az elfogadható adatvesztési időt (RPO). Dokumentálja a helyreállítás részletes lépéseit, határozza meg a felelősöket, és évente tartson katasztrófa utáni gyakorlatot, hogy a csapat éles helyzetben is le tudja futtatni a folyamatot. A felhőalapú mentési megoldások földrajzi redundanciát és skálázhatóságot nyújtanak, míg a helyi mentések további kontrollt és megfelelőséget biztosítanak.

Az átlátható adatvédelmi szabályzatok nemcsak jogi követelmények, hanem a felhasználói bizalom alapjai is, amelyek bizonyítják az adatvédelem iránti elkötelezettségét. A szabályzatban világosan írja le:

Tájékoztassa proaktívan a felhasználókat a biztonsági gyakorlatokról blogbejegyzésekben, webináriumokon, dokumentációban. Biztonsági incidens esetén kommunikáljon átláthatóan az eseményről, az érintett adatokról és a szükséges felhasználói lépésekről – így még nehéz helyzetben is bizalmat építhet. Tegyen lehetővé könnyen kezelhető adatvédelmi beállításokat, például az opcionális adatgyűjtésből való kilépést vagy a fiók egyszerű törlését. Rendszeres adatvédelmi hatásvizsgálatokkal biztosítsa, hogy szabályzatai lépést tartsanak az üzleti és jogi változásokkal.

A PostAffiliatePro az iparágvezető affiliate menedzsment platform, amelyet kifejezetten a fogadási és gaming piac biztonsági követelményei szerint fejlesztettek. Rendszerünk vállalati szintű biztonsági megoldásokat kínál: AES-256 titkosítás minden érzékeny adatra, kötelező kétfaktoros hitelesítés az affiliate fiókoknál, átfogó auditnaplózás minden rendszertevékenységről. SOC 2 Type II tanúsítvánnyal, teljes GDPR-, CCPA- és V

Védje felhasználói adatait és építsen bizalmat vállalati szintű biztonsággal. A PostAffiliatePro beépített megfelelőségi és biztonsági funkciókat kínál, amelyeket kifejezetten fogadási affiliate partnerek számára terveztek.

Átfogó útmutató a fogadási affiliate-ek adatvédelmi irányelveinek követelményeiről, beleértve a GDPR, CCPA, FTC megfelelőséget, adatvédelem és affiliate....

Ismerje meg, hogyan értékelheti fogadási affiliate oldalát és hajthat végre sikeres kilépési stratégiát. Fedezze fel az értékelési képleteket, kulcstényezőket....

Ismerje meg az affiliate bővítmények biztonságát, a PCI-megfelelőséget, titkosítást, csalás elleni védelmet, valamint a 2025-ben alkalmazandó legjobb gyakorlato...

Sütik Hozzájárulás

A sütiket használjuk, hogy javítsuk a böngészési élményt és elemezzük a forgalmunkat. See our privacy policy.