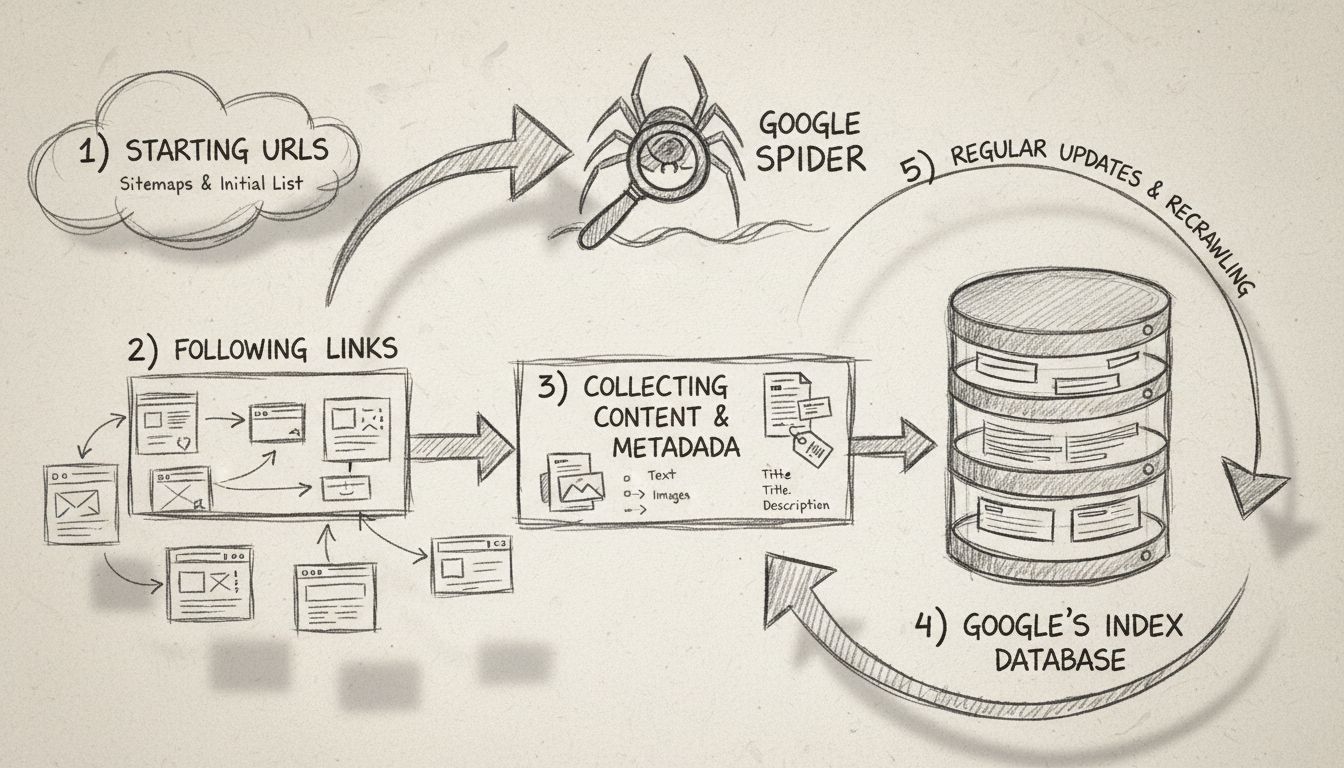

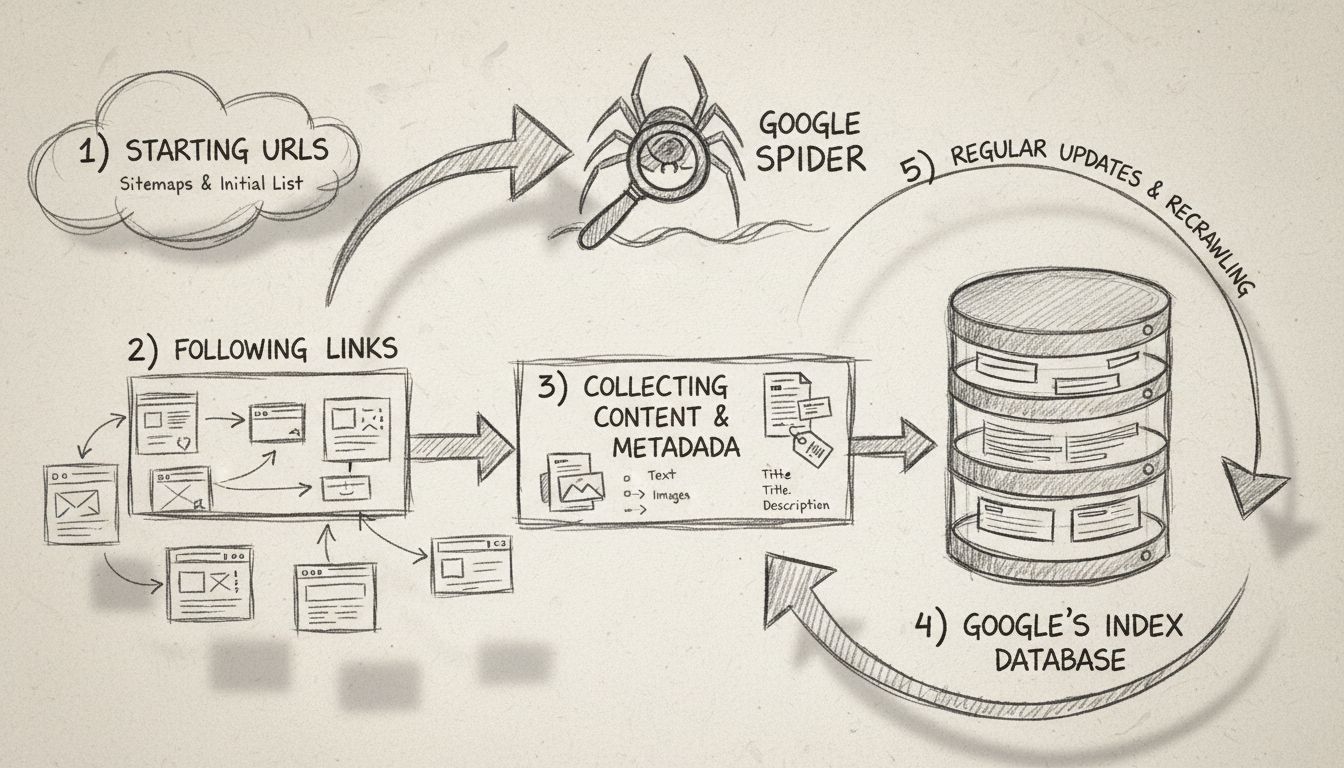

Mi az a Google Spider? Teljes útmutató a Googlebot feltérképezéséhez

Tudja meg, mi az a Google Spider (Googlebot), hogyan térképezi fel és indexeli a weboldalakat, és miért nélkülözhetetlen a SEO szempontjából. Ismerje meg, hogya...

Ismerje meg, mik azok a spider számítógépes vírusok, hogyan terjednek a hálózatokon, és fedezze fel a hatékony védelmi stratégiákat. Átfogó útmutató az önreplikáló rosszindulatú programok fenyegetéseinek megértéséhez 2025-ben.

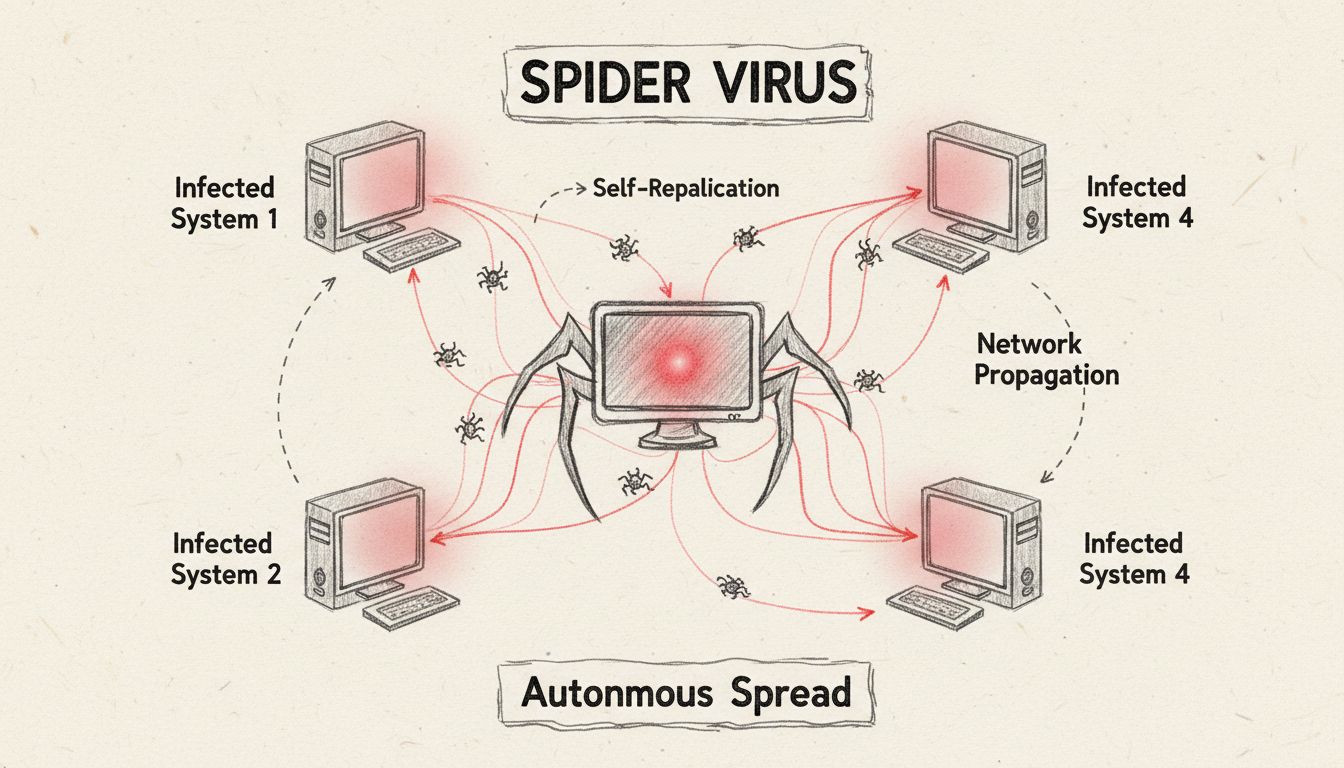

A spider számítógépes vírus egy önmagát másoló rosszindulatú program, amely más számítógépek megfertőzésével terjed hálózatokon keresztül. A hagyományos vírusoktól eltérően a spider vírusok önállóan működnek, felhasználói beavatkozás nélkül, hálózati kapcsolatokon keresztül terjednek, ami különösen veszélyessé teszi őket a szervezetek számára.

A spider számítógépes vírus a rendkívül önállóan működő, önmagát másoló rosszindulatú programok egy fejlett kategóriáját képviseli, amelyek összekapcsolt számítógépes hálózatokon keresztül terjednek. A “spider” kifejezés metaforikusan utal arra, ahogyan ezek a vírusok szétterjesztik fertőzésüket, mint egy pók, amely hálót sző több rendszeren keresztül, így egyre bővülő, kompromittált eszközök hálózatát hozva létre. A hagyományos számítógépes vírusokkal szemben, amelyek terjedéséhez felhasználói művelet szükséges, a spider vírusok a hálózati sérülékenységeket kihasználva önállóan szaporodnak, így exponenciálisan veszélyesebbek a vállalati környezetben. A spider vírusokat alapvetően az különbözteti meg a hagyományos rosszindulatú programoktól, hogy képesek önálló programként működni, felismerni, behatolni és kompromittálni más rendszereket emberi beavatkozás vagy gazdafájl aktiválása nélkül.

A spider vírusok és a hagyományos számítógépes vírusok közötti különbség kulcsfontosságú a modern kiberbiztonsági fenyegetések megértéséhez. A hagyományos vírusoknak szükségük van egy gazdafájlra, amelyhez csatolódnak, és csak akkor aktiválódnak, ha a felhasználó lefuttatja a fertőzött fájlt vagy programot. Ezzel szemben a spider vírusok önálló entitásként működnek, és azonnal képesek terjedni a hálózaton, amint bejutnak a rendszerbe. Ez az alapvető különbség azt jelenti, hogy a spider vírusok akár órák alatt kompromittálhatják a teljes hálózati infrastruktúrát, míg a hagyományos vírusok általában csak egyedi számítógépekre hatnak, vagy felhasználói beavatkozást igényelnek a terjedéshez. A spider vírusok terjedési mechanizmusa hálózati kapcsolatokat, levelezőrendszereket, fájlmegosztási protokollokat és rendszersebezhetőségeket is kihasznál, hogy az összekapcsolt eszközökön exponenciálisan növelje a fertőzések számát.

| Jellemző | Spider vírus | Hagyományos vírus |

|---|---|---|

| Gazdaigény | Önállóan működik | Gazdafájlt igényel |

| Aktiválás módja | Automatikus belépéskor | Felhasználói művelet szükséges |

| Terjedési mechanizmus | Hálózat-alapú önálló replikáció | Fájl-alapú manuális átvitel |

| Terjedés sebessége | Exponenciális (órák-napok) | Lineáris (napok-hetek) |

| Felhasználói beavatkozás szükséges | Nem | Igen |

| Hálózati hatás | Teljes infrastruktúra veszélyben | Elsősorban egyedi rendszerek érintettek |

| Felderítési nehézség | Magas (háttérben fut) | Közepes (látható fájlváltozások) |

A spider vírusok kifinomult terjedési technikákat alkalmaznak, amelyek egyszerre több vektort is kihasználnak a fertőzési arány maximalizálása érdekében a hálózatokon. Amint egy spider vírus bejut egy rendszerbe, azonnal elkezdi feltérképezni a hálózatot, hogy sérülékeny célpontokat találjon, például elavult szoftvereket használó, be nem foltozott biztonsági résekkel vagy gyenge hitelesítési mechanizmusokkal rendelkező számítógépeket. Ezután a vírus önmagát másolja, és különböző csatornákon – e-mail protokollokon, hálózati fájlmegosztó szolgáltatásokon, azonnali üzenetküldő platformokon és közvetlen hálózati kapcsolatokon – keresztül továbbítja a másolatokat ezekre a sérülékeny rendszerekre. Ez az önálló replikációs folyamat láncreakciót indít el: minden újonnan fertőzött számítógép további fertőzési ponttá válik, exponenciálisan növelve a kompromittált rendszerek számát a hálózati infrastruktúrában.

A spider vírusok kezdeti fertőzési vektora általában adathalász e-mailekben található rosszindulatú mellékleteken, rosszindulatú letöltéseket kínáló weboldalakon vagy be nem foltozott rendszerek ismert sebezhetőségeinek kihasználásán keresztül valósul meg. A célrendszeren való lefuttatás után a spider vírus kitartó jelenlétet biztosító mechanizmusokat telepít, hogy túlélje a rendszer újraindítását és elkerülje a vírusirtó felismerését. Sok modern spider vírus további káros komponenseket, például zsarolóvírust, kémprogramot vagy hátsó ajtós trójait is tartalmaz, amelyek lehetővé teszik a támadók számára a kompromittált rendszerekhez való hosszú távú hozzáférést. A vírus akár a rendszer indító szektorába is beépülhet, vagy rejtett folyamatokat hozhat létre, amelyek erőforrásokat használnak, miközben láthatatlanok maradnak a szokásos biztonsági eszközök számára.

Számos hírhedt rosszindulatú programcsalád mutat spider vírusra jellemző tulajdonságokat önálló terjedési képessége révén. Az 1988-ban megjelent Morris-féreg az egyik első dokumentált példája volt az önreplikáló hálózati féregnek, amely számítógépek ezrein terjedt el, becslések szerint 10–100 millió dolláros károkat okozva. A 2007-es Storm Worm több mint 1,2 milliárd e-mail rendszert fertőzött meg, és körülbelül egymillió kompromittált számítógépből álló botnetet hozott létre, amely több mint egy évtizeden át aktív maradt. Az SQL Slammer féreg véletlenszerű IP-címeket generált és próbált megfertőzni válogatás nélkül, aminek következtében több mint 75 000 számítógép vett részt összehangolt DDoS-támadásokban már néhány órával a féreg megjelenése után. Legutóbb a WannaCry zsarolóvírus féregszerű terjedési mechanizmusokat alkalmazott, amelyek révén az EternalBlue sérülékenységet kihasználva napok alatt rendszerek százezreit fertőzte meg világszerte.

A File Spider zsarolóvírus napjaink egyik spider-szerű rosszindulatú programjának példája, amely önálló terjedést ötvöz titkosító képességekkel. Ez a zsarolóvírus rosszindulatú e-mail mellékleteken keresztül terjed, MS Office dokumentumokat tartalmazva, amelyek makróparancsai letöltik és lefuttatják a kártékony kódot. A fertőzést követően a File Spider AES-128 titkosítással titkosítja a fájlokat, a titkosított fájlokhoz pedig “.spider” kiterjesztést ad, így azok hozzáférhetetlenné válnak. A kártevő RSA-titkosítást alkalmaz a kulcskezeléshez, a visszafejtési kulcsokat pedig a kiberbűnözők által felügyelt távoli szervereken tárolja. Ezek a példák szemléltetik, hogyan fejlődtek a spider vírusok az egyszerű, önreplikáló programoktól a kifinomult, többlépcsős támadásokig, amelyek az önálló terjedést pusztító hatású komponensekkel ötvözik a maximális károkozás és anyagi haszonszerzés érdekében.

A spider vírusfertőzések felismerése odafigyelést és a hálózati kompromittáltságra utaló gyakori jelek ismeretét igényli. A szervezeteknek figyelniük kell a szokatlan hálózati forgalmi mintákra, különösen az ismeretlen IP-címekhez vagy domainekhez irányuló váratlan kimenő kapcsolatokra, amelyek parancs- és vezérlő-kommunikációra utalhatnak. A rendszer teljesítményének romlása – például megmagyarázhatatlan CPU-használati csúcsok, túlzott lemezműveletek vagy hálózati sávszélesség-fogyasztás – gyakran aktív kártékony terjedésre utal. Az e-mail rendszerekben szokatlan tevékenységek is jelentkezhetnek, például jogosulatlan tömeges levelek küldése felhasználói fiókokból, vagy automatikusan létrejövő szokatlan továbbítási szabályok. A biztonsági eseménynaplókban gyakran láthatók sikertelen bejelentkezési kísérletek, jogosultságnövelési tevékenységek vagy új felhasználói fiókok létrehozása, amelyeket a támadók a tartós hozzáférés fenntartásához használnak.

További árulkodó jelek lehetnek a váratlan rendszer-összeomlások, kék halál hibák vagy spontán újraindulások, amelyeket a vírus a rendszer sebezhetőségeinek kihasználása vagy a felismerési mechanizmusok elkerülése során okozhat. A felhasználók észlelhetnek ismeretlen programokat, amelyek elindulnak a rendszerrel, furcsa asztali ikonokat, vagy engedély nélküli böngészőbeállítás-módosításokat. A fájlrendszerben szokatlan fájlmódosítások, rejtett könyvtárak létrejötte vagy rendszerfájl-változások is utalhatnak aktív rosszindulatú jelenlétre. A rendszergazdáknak folyamatos hálózati forgalomfigyelést, fájlintegritás-ellenőrző rendszereket és viselkedéselemző eszközöket kell alkalmazniuk, hogy a spider vírus terjedésére jellemző anomáliákat a széles körű hálózati kompromittálódás előtt észlelhessék.

A spider vírusok elleni átfogó védelem többrétegű biztonsági megközelítést igényel, amely egyszerre több támadási vektort fed le. A szervezeteknek mindig naprakészen kell tartaniuk az operációs rendszerekre és alkalmazásokra kiadott biztonsági javításokat, mivel a spider vírusok gyakran kihasználják a már ismert, de még nem foltozott sérülékenységeket. Robusztus tűzfalak, behatolásérzékelő és -megelőző rendszerek telepítése képes blokkolni az engedély nélküli hálózati kapcsolatokat, észlelni a fertőzésre utaló gyanús forgalmi mintákat. Fejlett végpontvédelmi megoldások viselkedéselemzéssel, gépi tanulási algoritmusokkal és sandbox technológiával képesek felismerni, elkülöníteni a spider vírusokat, mielőtt azok tartósan beágyazódnának a rendszerekbe.

A hálózati szegmentáció kiemelt védelmi stratégia, mivel korlátozza a spider vírusok oldalirányú mozgását az infrastruktúrában úgy, hogy elszigeteli a kritikus rendszereket és érzékeny adatokat az általános hálózatoktól. A szervezeteknek szigorú hozzáférés-szabályozást, erős – akár többfaktoros – hitelesítést, valamint részletes naplózást kell alkalmazniuk minden rendszerhozzáférésről és módosításról. Az alkalmazottak rendszeres biztonságtudatossági képzése csökkenti a sikeres adathalász támadások esélyét, amelyek gyakran a spider vírusok kezdeti fertőzési vektorai. A kritikus adatok offline mentése biztosítja, hogy a szervezetek zsarolóvírus támadás esetén is helyre tudják állítani rendszereiket anélkül, hogy váltságdíjat fizetnének a kiberbűnözőknek. Az e-mail biztonsági megoldások, amelyek átvizsgálják a mellékleteket, blokkolják a gyanús hivatkozásokat és hitelesítik a feladói személyazonosságot, megelőzhetik, hogy a rosszindulatú levelek eljussanak a felhasználókhoz. A PostAffiliatePro átfogó, az affiliate marketing platformba integrált biztonsági funkcióival védi a partnerhálózatokat a rosszindulatú fenyegetésektől, és biztosítja a biztonságos tranzakciófeldolgozást minden kapcsolódó rendszeren.

A spider vírusfertőzések hatékony kezelése azonnali intézkedést igényel a fenyegetés megfékezése és a szervezeti rendszerek, adatok károsodásának minimalizálása érdekében. Fertőzés észlelésekor az érintett rendszereket azonnal el kell szigetelni a hálózattól, hogy megakadályozzuk a vírus továbbterjedését a még nem fertőzött számítógépekre. A fertőzött eszközök vezetékes és vezeték nélküli hálózatról való lekapcsolása megállítja a vírus terjedését, miközben lehetőséget ad a biztonsági szakembereknek az elemzésre és a fertőzés megszüntetésére. A külső adathordozókat is le kell választani a fertőzött rendszerekről, hogy a vírus ne juthasson át a mentési rendszerekre vagy hordozható eszközökre, amelyek később újrafertőzhetnék a hálózatot.

A professzionális incidenskezelő csapatoknak átfogó törvényszéki elemzést kell végezniük a fertőzött rendszereken, hogy feltárják a fertőzési vektort, meghatározzák a kompromittáltság mértékét, és bizonyítékokat gyűjtsenek esetleges jogi eljáráshoz. Vírusirtó és kártevő-eltávolító eszközökkel ajánlott átvizsgálni a rendszereket hálózati kapcsolat nélküli, csökkentett módban, hogy minimalizáljuk az aktív folyamatokat, és tisztább környezetet biztosítsunk a felismeréshez, eltávolításhoz. A legbiztonságosabb helyreállítási módszer a fertőzés előtti időpontban készített, tiszta biztonsági mentésekből történő rendszer-visszaállítás, amely garantálja az összes rosszindulatú komponens eltávolítását és a rendszer integritásának helyreállítását. A helyreállítás után kiemelten fontos a megerősített felügyelet és detektálás, hogy az esetlegesen visszamaradt kártékony programokat vagy támadói hátsó ajtókat is azonosíthassuk. A rendszeres biztonsági auditok és behatolás-tesztelések segítenek feltárni azokat a sebezhetőségeket, amelyeket a spider vírusok kihasználhatnak, így a szervezetek még a támadás előtt megerősíthetik védelmüket.

A PostAffiliatePro átfogó biztonsági funkciókat kínál, hogy megvédje affiliate marketing platformját a rosszindulatú fertőzésektől és kiberveszélyektől. Védje hálózati infrastruktúráját, és biztosítsa a biztonságos tranzakciókat valamennyi partner számára.

Tudja meg, mi az a Google Spider (Googlebot), hogyan térképezi fel és indexeli a weboldalakat, és miért nélkülözhetetlen a SEO szempontjából. Ismerje meg, hogya...

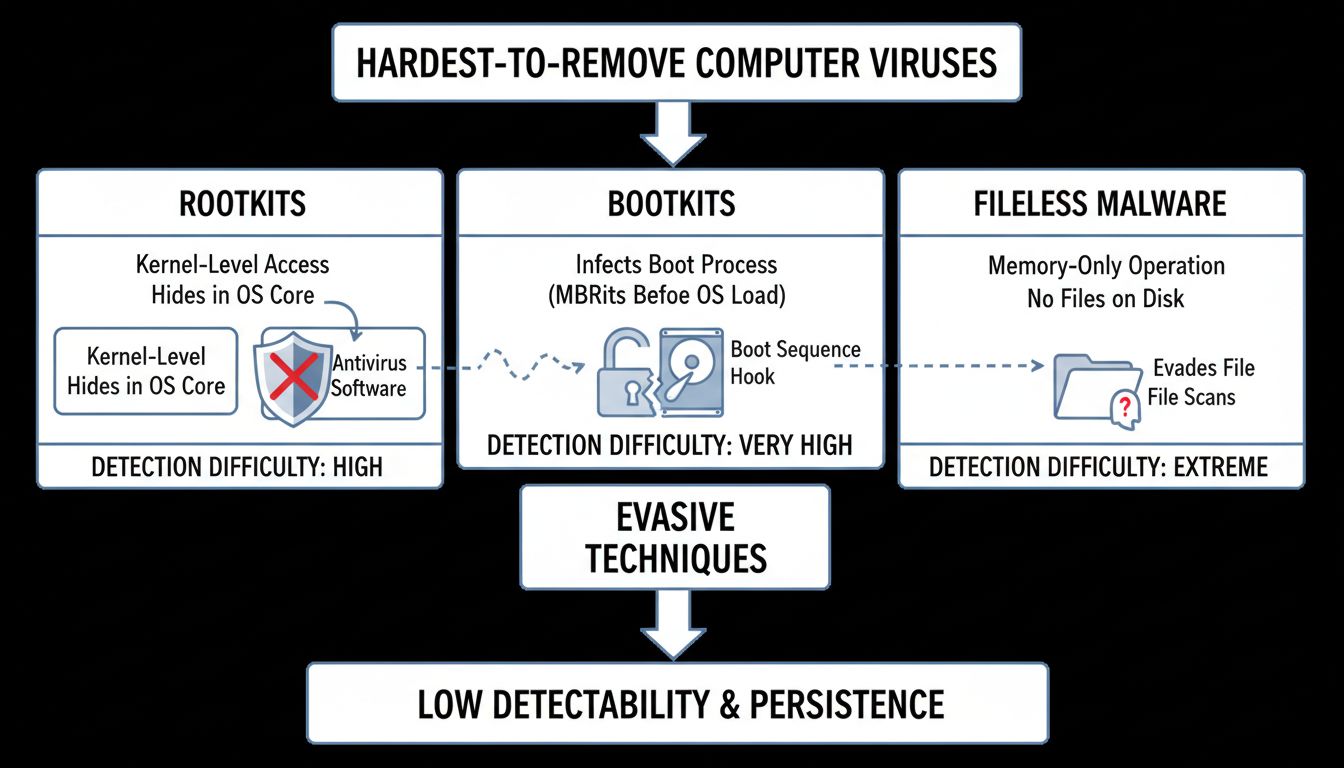

Fedezze fel, miért a rootkitek, bootkitek és fileless malware-ek a legnehezebben eltávolítható vírusok. Ismerje meg a felismerési módszereket, eltávolítási stra...

Ismerje meg, hogyan működnek a webes keresőrobotok a kezdő URL-ektől az indexelésig. Értse meg a technikai folyamatokat, a keresőrobotok típusait, a robots.txt ...

Sütik Hozzájárulás

A sütiket használjuk, hogy javítsuk a böngészési élményt és elemezzük a forgalmunkat. See our privacy policy.