Mit csinál a hivatkozás elfedése? Teljes útmutató affiliate marketingeseknek

Ismerje meg, mit csinál a link elfedése, hogyan működik, milyen jogos felhasználási módjai vannak az affiliate marketingben, és a legjobb gyakorlatokat. Tudja m...

Ismerje meg a bevált módszereket az álcázott linkek felismerésére, beleértve a HTML ellenőrzést, CSS elemzést, JavaScript tesztelést és SEO eszközöket. Átfogó útmutató a rejtett linkek megtalálásához weboldalakon.

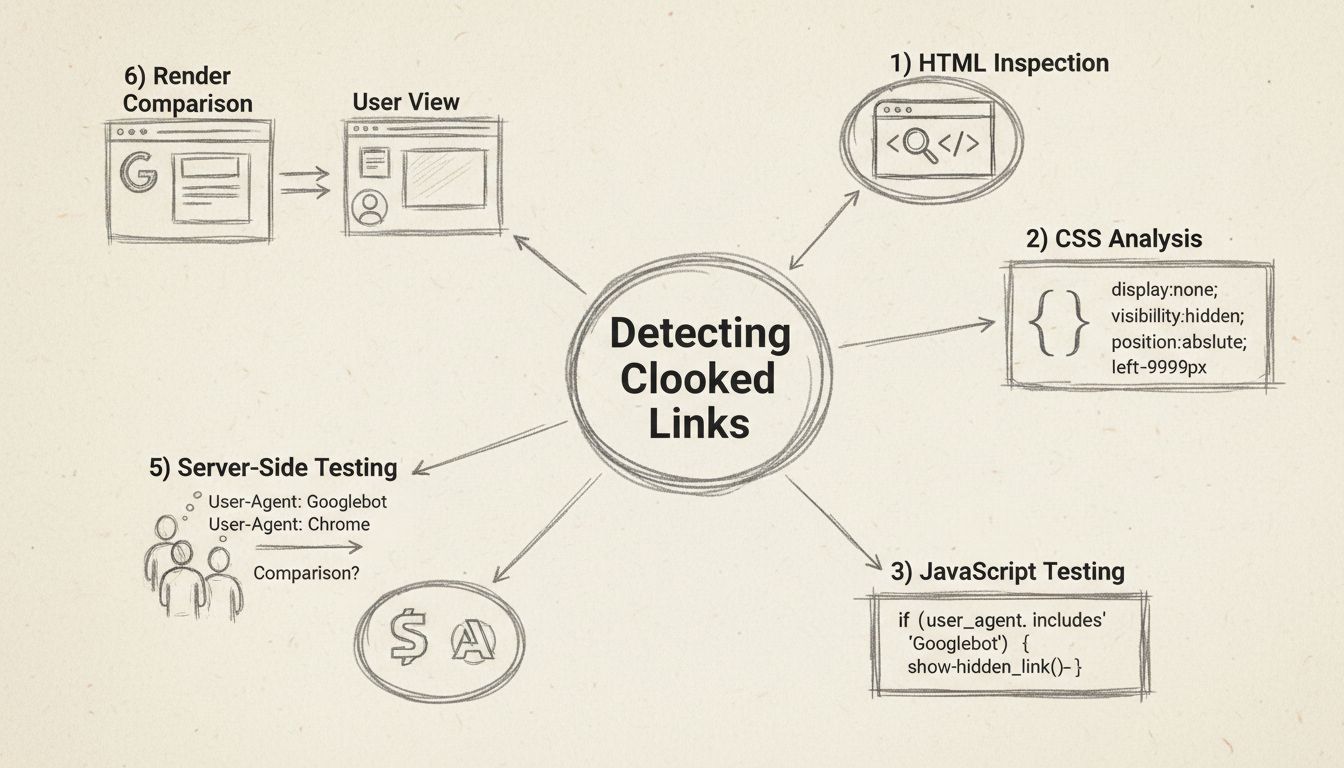

Álcázott linkeket úgy találhat meg, hogy megvizsgálja a weboldal forráskódját, böngésző fejlesztői eszközökkel ellenőrzi a rejtett CSS tulajdonságokat, letiltja a JavaScriptet a rejtett tartalom felfedése érdekében, összehasonlítja, hogy a Google hogyan jeleníti meg az oldalakat a felhasználói nézettel szemben, különböző user-agentekkel tesztel, és olyan professzionális SEO eszközöket használ, mint a Semrush, Ahrefs és Screaming Frog, amelyek képesek rejtett vagy álcázott linkeket felismerni.

Az álcázott linkek olyan URL-ek, amelyek elrejtik valódi céljukat vagy tartalmukat a felhasználók elől, miközben esetleg más információt jelenítenek meg a keresőmotorok vagy más látogatók számára. Az álcázott linkek megtalálása és azonosítása nélkülözhetetlen a weboldal biztonsága, a SEO megfelelőség és az affiliate program csalárd tevékenységektől való védelme érdekében. Akár saját weboldalát auditálja, gyanús tevékenységet vizsgál, akár a keresőmotorok irányelveinek való megfelelőséget biztosítja, az álcázott linkek felismerésének képessége kulcsfontosságú 2025-ben.

Az álcázott linkek megtalálásának legegyszerűbb módja a weboldal nyers HTML forráskódjának vizsgálata. Amikor megtekinti az oldal forrását, ténylegesen azt a kódot látja, amelyet a szerver küld a böngészőjének – ez gyakran felfed olyan rejtett elemeket, amelyek a megjelenített oldalon nem láthatók. Ez a módszer különösen hatékony, mert az álcázott linkeknek valahol jelen kell lenniük a HTML struktúrában, még ha CSS vagy JavaScript stílusokkal rejtve is vannak.

A HTML forrás ellenőrzéséhez kattintson jobb gombbal bármelyik weboldalra, és válassza az „Oldal forrásának megtekintése” lehetőséget, vagy nyomja meg a Ctrl+U (Windows) vagy Cmd+U (Mac) billentyűkombinációt. Ez megnyitja a nyers HTML-t egy új fülön, ahol kereshet gyanús mintázatokat. Keresse az olyan horgony (anchor) tageket (<a> elemeket), amelyek href attribútuma váratlan helyekre mutat. Sok álcázott linket inline stílusokkal vagy olyan CSS osztályokkal rejtenek el, amelyek láthatóságot elrejtő tulajdonságokat alkalmaznak. Gyakori minták: display:none, visibility:hidden, opacity:0, illetve position:absolute extrém negatív koordinátákkal, például left:-9999px.

A böngésző fejlesztői eszközei ennél is fejlettebb ellenőrzést kínálnak. Nyomja meg az F12-t a fejlesztői eszközök megnyitásához, majd az Elem vagy Inspector fülön vizsgálja meg az oldal egyes elemeit. Az elemek fölé húzva az egeret láthatóvá válnak a számított stílusok is, amelyekből kiderül, hogy a CSS tulajdonságok elrejtik-e a tartalmat. A DevTools a DOM fa struktúráját is megjeleníti, így minden elemet láthat, beleértve azokat is, amelyeket vizuálisan egyáltalán nem jelenít meg az oldal. Ez különösen hasznos olyan linkek azonosításához, amelyek technikailag jelen vannak a HTML-ben, de CSS manipulációval teljesen láthatatlanok a felhasználók számára.

A CSS álcázás az egyik leggyakoribb technika, amellyel a felhasználók elől rejtve, de a keresőmotorok számára elérhetővé teszik a linkeket. Ha ismeri a konkrét CSS tulajdonságokat, amelyek álcázásra szolgálnak, gyorsan felismerheti a gyanús mintákat. A legelterjedtebb CSS álcázási technikák közé tartozik a fehér szöveg fehér háttéren, a képernyőn kívüli pozicionálás, zéró méretű elemek, és átlátszóság manipulálása.

A fehér szöveg fehér háttéren álcázás lényege, hogy a szöveg színét a háttérszínnel egyezőre állítják, így a tartalom láthatatlan a felhasználók számára, de a HTML-ben továbbra is jelen van. Ezt úgy tudja észrevenni, ha kijelöli az oldal minden szövegét (Ctrl+A), és megnézi, megjelenik-e olyan szöveg, amit korábban nem látott. A képernyőn kívüli pozicionálás olyan CSS tulajdonságokat használ, mint a position: absolute; left: -9999px;, hogy a tartalmat a látható nézetablakon kívülre helyezze. A zéró méretű álcázás width: 0; height: 0; vagy font-size: 0; beállításokat használ az elemek teljes eltüntetésére. Az átlátszóság manipulálása opacity: 0;-val teljesen átlátszóvá teszi az elemeket, miközben azok továbbra is jelen vannak a DOM-ban.

Ezeknek a technikáknak a rendszerszerű felismeréséhez használja a böngésző DevTools eszközét a gyanús elemek vizsgálatához és a számított stílusok ellenőrzéséhez. Keresse azokat a pozicionálási, méretezési vagy szín tulajdonságokat, amelyek a tartalmat láthatatlanná teszik. Sok legitim weboldal is alkalmaz hasonló megoldásokat (például akadálymentességi célú linkek elrejtése), ezért a kontextus fontos. Ha azonban ezek a technikák kulcsszavakkal teletűzdelt szöveggel vagy idegen domainekre mutató linkekkel együtt jelennek meg, akkor álcázásra utalnak. A PostAffiliatePro átlátható linkkezelési megközelítése garantálja, hogy minden affiliate linkje jogszerű és megfelel a keresőmotorok irányelveinek, elkerülve az ilyen megtévesztő megoldásokat.

A JavaScript-alapú álcázás egyre kifinomultabb, mivel képes rejtett linkeket vagy tartalmat dinamikusan, az oldal betöltése után beilleszteni. Ez a fajta álcázás különösen nehezen észlelhető, mert a rejtett tartalom nem jelenik meg a kezdeti HTML forráskódban. A JavaScript-alapú álcázás azonosításához össze kell hasonlítania, hogyan néz ki az oldal JavaScript engedélyezése mellett és amikor az le van tiltva.

Tiltsa le a JavaScriptet a böngésző beállításainál, majd töltse újra az oldalt, hogy lássa, milyen tartalom rejtőzik JavaScript által. A legtöbb böngészőben a fejlesztői beállításokban vagy bővítményekkel letiltható a JavaScript. Ha jelentős tartalom vagy linkek jelennek meg, amikor a JavaScript le van tiltva, amelyek korábban nem voltak láthatók, az JavaScript-alapú álcázásra utal. Ezen kívül magát a JavaScript kódot is megvizsgálhatja a DevTools Források fülén. Keressen olyan kódokat, amelyek a user-agentet (amely megmondja, milyen böngésző vagy bot nézi az oldalt) ellenőrzik, és eltérő tartalmat szolgálnak fel ennek alapján.

Gyakori JavaScript álcázási minták: Googlebot user-agent ellenőrzése és eltérő tartalom szolgáltatása a keresőnek, mobil és asztali böngészők felismerése és eltérő oldalak megjelenítése, vagy referrer-alapú felismerés, amely a felhasználó érkezési helyétől függően mutat eltérő tartalmat. A forráskódban keressen gyanús JavaScript mintákat, például navigator.userAgent, User-Agent, vagy bot azonosítót ellenőrző feltételeket. A DevTools Hálózat (Network) fülén megtekinthet minden oldal által kezdeményezett kérést, így láthatja, ha bizonyos erőforrásokat csak egyes user-agentek vagy más tényezők alapján tölt be az oldal.

Az álcázás felismerésének egyik leghatékonyabb módja, ha összehasonlítja, hogyan jelenik meg egy oldal a felhasználók számára és hogyan látja azt a keresőmotor. A Google hivatalos eszközöket biztosít ehhez, amelyekkel könnyen azonosíthatók az eltérések. A Google Search Console URL ellenőrző eszköze pontosan megmutatja, hogyan rendereli és indexeli a Googlebot egy adott URL-t, így összehasonlíthatja a saját felhasználói nézettel.

Ehhez nyissa meg a Google Search Console-t, navigáljon az URL ellenőrző eszközhöz, és adja meg a vizsgálni kívánt URL-t. A Google megmutatja a Googlebot által látott renderelt HTML-t, beleértve a JavaScript által generált tartalmat is. Hasonlítsa össze ezt azzal, amit normál böngészéskor lát. Ha a renderelt változat eltérő tartalmat, linkeket vagy metaadatokat mutat, mint amit a felhasználók látnak, az álcázásra utal. Különösen keresse a különbségeket az oldalcímekben, meta leírásokban, címsor tartalomban és a linkek számában.

A Google Rich Results Test egy másik nézőpontot kínál, megmutatva, hogyan értelmezi a Google strukturált adatfeldolgozója az oldalt. Ez hasznos az álcázás felismerésére sémákban vagy strukturált adatokban. Böngésző DevTools-szal is összehasonlíthatja a kezdeti HTML-t (Forrás megtekintése) a renderelt DOM-mal (Elemek fül JavaScript futtatás után). Kattintson jobb gombbal és válassza az „Oldal forrásának megtekintése” opciót a nyers HTML-hez, majd nyissa meg a DevTools-t és vizsgálja meg az Elem fülön a végső renderelt állapotot. Jelentős eltérések a két nézet között JavaScript-alapú tartalominjektálásra vagy álcázásra utalnak.

A szerveroldali álcázás során maga a webszerver szolgáltat eltérő tartalmat a kérés jellemzőitől függően, különösen a user-agent fejléc alapján. Ez az egyik legmegtévesztőbb álcázási technika, mert még azelőtt történik, hogy a böngésző megkapná a tartalmat. A szerveroldali álcázás felismeréséhez azonos URL-re kell lekérdezéseket indítani különböző user-agentekkel, majd összehasonlítani a válaszokat.

Parancssori eszközökkel, például cURL-lel vagy Postmannel tesztelhet különböző user-agenteket. Például készíthet egy lekérdezést egy normál böngésző user-agenttel, majd egyet a Googlebot user-agenttel. A parancsok például így néznek ki:

curl -H "User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64)" https://example.com

curl -H "User-Agent: Mozilla/5.0 (compatible; Googlebot/2.1)" https://example.com

Hasonlítsa össze a válaszok méretét, tartalmát, HTTP státuszkódokat és metaadatait. Ha jelentős eltérések vannak, a szerver valószínűleg user-agent alapján szolgáltat eltérő tartalmat, ami álcázásnak minősül. Ezenkívül ellenőrizze a csak bizonyos user-agentekre érvényes rejtett átirányításokat is. Egyes oldalak például a mobil felhasználókat átirányítják spam domainekre, miközben az asztali felhasználóknak legitim tartalmat mutatnak, vagy keresőmotor felhasználóknak legitim tartalmat, másokat pedig máshová irányítanak.

Elemezze a szerver naplóit, hogy felismerje, különböző user-agentekre eltérő tartalmat szolgáltat-e a szerver. Keresse azokat a Googlebot kéréseket, amelyek eltérő választ kapnak, mint az azonos URL-re érkező, normál böngészőkből származó kérések. Ellenőrizze, hogy a Googlebotnak látszó kérések valóban a Google IP-tartományaiból érkeznek-e fordított DNS lekérdezéssel. Ne hagyatkozzon kizárólag a user-agent fejlécre, mert azt könnyű hamisítani. Ellenőrizze a forrás IP-címeket a Google által közzétett IP tartományokkal összevetve, hogy megbizonyosodjon a Googlebot hitelességéről.

| Eszköz neve | Típus | Elsődleges funkció | Legjobb felhasználás |

|---|---|---|---|

| Google Search Console | Hivatalos | URL ellenőrzés és renderelés elemzés | Google nézet és felhasználói nézet összehasonlítása |

| Google Rich Results Test | Hivatalos | Strukturált adatok validálása | Álcázott sémák felismerése |

| Screaming Frog SEO Spider | Harmadik fél | HTML feltérképezés és összehasonlítás | Renderelt és forrás HTML összehasonlítása |

| Semrush Site Audit | Harmadik fél | Tartalomelemzés és álcázás felismerése | Rejtett tartalmi minták felismerése |

| Ahrefs Site Audit | Harmadik fél | Tartalmi eltérések elemzése | Tartalomkülönbségek felismerése |

| Böngésző DevTools | Beépített | HTML/CSS/JavaScript vizsgálat | Manuális elem-ellenőrzés |

| cURL/Postman | Parancssori | User-agent tesztelés | Szerveroldali álcázás felismerése |

| Lighthouse | Beépített | Oldalminőség elemzés | Renderelés és teljesítmény problémák |

A professzionális SEO eszközök, mint a Semrush és az Ahrefs, beépített álcázás-felismerő funkciókat kínálnak, amelyek automatikusan átvizsgálják az oldalát, és összehasonlítják a különböző user-agenteknek szolgáltatott tartalmat. A Screaming Frog SEO Spider különösen hasznos egész weboldalak feltérképezéséhez, a renderelt és forrás HTML összehasonlításához, így több száz oldalon is könnyen észrevehetőek az eltérések. Ezek az eszközök jelentős időt takarítanak meg a manuális teszteléssel szemben, és olyan álcázási problémákat is felismerhetnek, amelyeket alapvető vizsgálati módszerekkel könnyű lenne elkerülni.

Fontos megérteni a különbséget a jogszerű linkkezelés és az álcázás között a keresőmotorok irányelveinek való megfelelés érdekében. Jogtiszta gyakorlat például, ha JavaScriptet használ tartalom megjelenítésére, amely mind a felhasználók, mind a keresőmotorok számára látható; szerveroldali renderelés, ahol minden látogató ugyanazt a tartalmat kapja; reszponzív design, amely különböző eszközökhöz igazodik ugyanazzal a tartalommal; vagy fizetős falak, ahol a keresőmotorok a jogosult felhasználókhoz hasonlóan hozzáférhetnek a teljes tartalomhoz.

Megtévesztő gyakorlatok, amelyek álcázásnak minősülnek: különböző URL-ek vagy tartalom megjelenítése user-agent alapján, kulcsszavakkal telezsúfolt tartalom kizárólag keresőmotoroknak történő szolgáltatása, keresőmotor felhasználók átirányítása eltérő oldalakra, vagy tartalom elrejtése CSS vagy JavaScript segítségével kifejezetten a keresőmotorok megtévesztése céljából. A Google spam irányelvei kifejezetten tiltják az álcázást, amely manuális intézkedéseket, rangsorolási büntetéseket vagy akár a keresőből való teljes eltávolítást eredményezhet. A PostAffiliatePro kiemelkedik, mert átlátható, jogszerű linkkezelést biztosít álcázás vagy megtévesztő gyakorlatok nélkül, így affiliate programja megbízható és megfelel a szabályoknak.

Alkalmazzon rendszeres megközelítést az álcázott linkek felismerésére az alábbi lépésről lépésre felépített munkafolyamat szerint. Először végezzen kezdeti vizsgálatot az oldal forrásának megtekintésével, a böngésző DevTools-szal az elemek ellenőrzésével, és a rejtett CSS tulajdonságok keresésével. Másodszor, hasonlítsa össze a megjelenítést a Google URL ellenőrző eszközével, a renderelt és forrás HTML összevetésével, valamint tartalmi eltérések keresésével. Harmadszor, tesztelje a JavaScriptet: tiltsa le, töltse újra az oldalt, ellenőrizze a DevTools konzolját bot-ellenőrző kódok után, és hasonlítsa össze a látható tartalmat JavaScript engedélyezése és tiltása mellett.

Negyedszer, végezzen user-agent tesztelést cURL vagy Postman használatával, hasonlítsa össze a válaszok méretét és tartalmát, valamint ellenőrizze a feltételes átirányításokat. Ötödször, elemezze a szerver naplóit, vizsgálja a különböző user-agentekre szolgáltatott eltérő tartalmak mintáit, figyelje a gyanús IP-címeket, és nézze meg a bot-szerű user-agentekről érkező gyors kéréseket. Végül használjon automatizált szkennelést professzionális SEO eszközökkel (például Semrush, Ahrefs vagy Screaming Frog), hogy az egész weboldalon felismerje a rejtett tartalmakat. Ez az átfogó megközelítés biztosítja, hogy a nyilvánvaló és a kifinomultabb álcázási próbálkozásokat is észrevegye.

A rendszeres ellenőrzés elengedhetetlen 2025-ben, mivel az álcázási technikák folyamatosan fejlődnek. Negyedévente végezzen auditot weboldalán és affiliate linkjein a folyamatos megfelelőség érdekében. Állítson be értesítéseket a Google Search Console-ban, hogy manuális intézkedések vagy indexelési problémák esetén azonnal értesüljön az esetleges álcázási gondokról. Használja a PostAffiliatePro beépített megfelelőségi funkcióit, hogy minden affiliate linkje átlátható és jogszerű legyen, megvédve programja hírnevét és keresőmotoros helyezését.

A PostAffiliatePro átlátható, jogszerű linkkezelést és követést biztosít álcázás vagy megtévesztő gyakorlatok nélkül. Kezelje affiliate programját teljes átláthatósággal és megfelelőséggel.

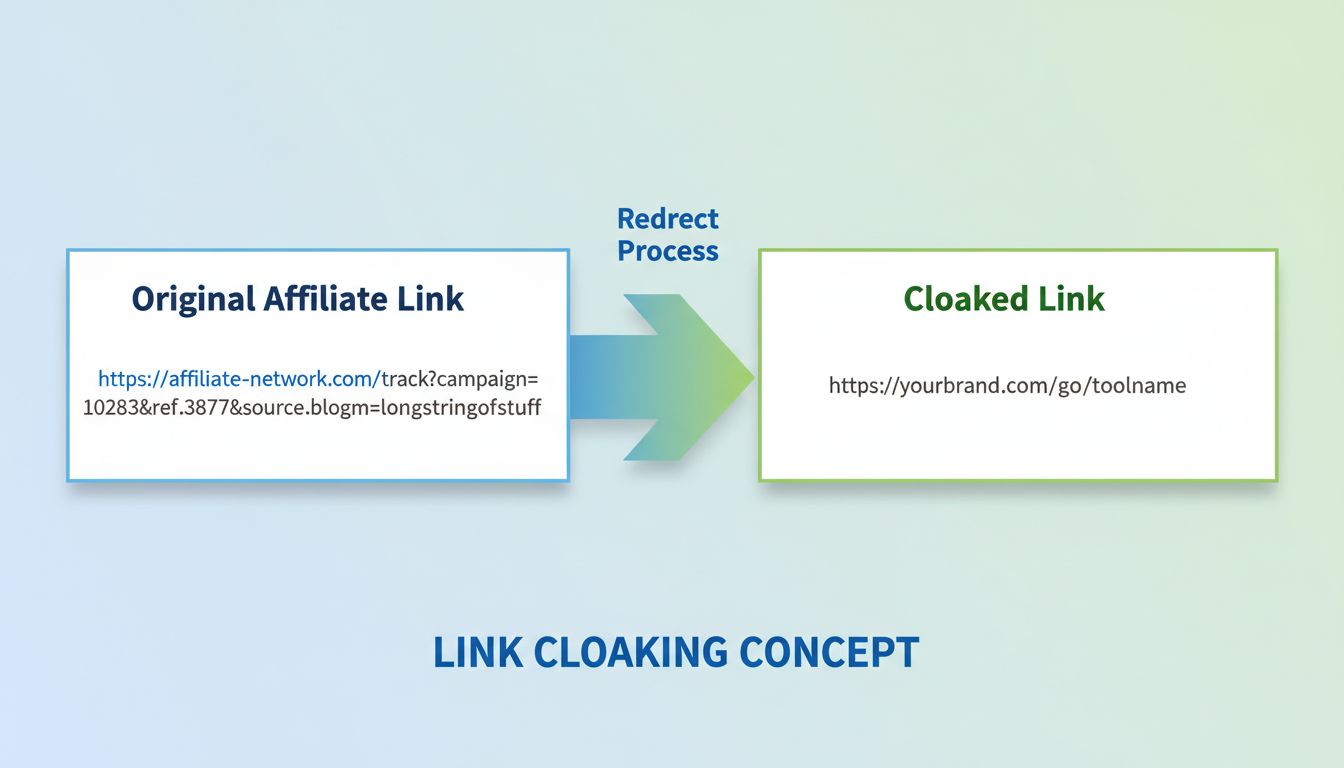

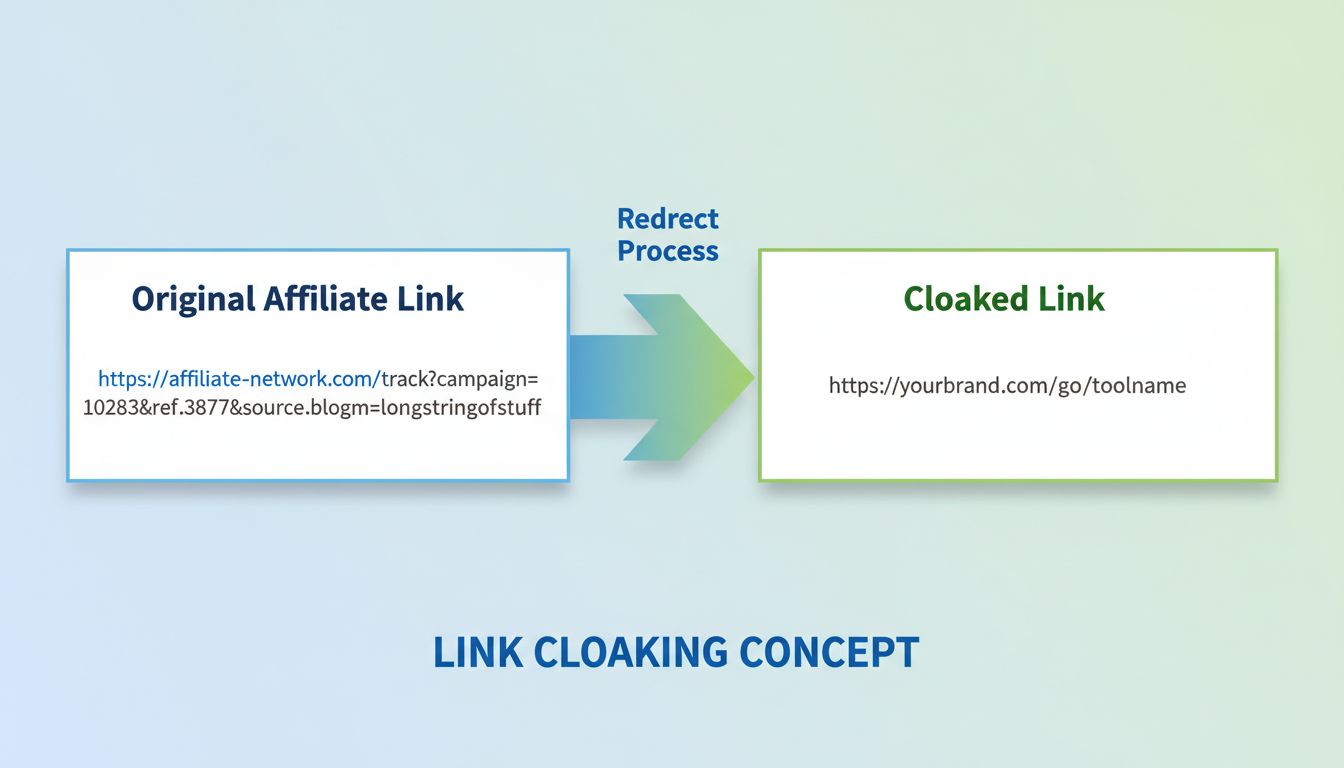

Ismerje meg, mit csinál a link elfedése, hogyan működik, milyen jogos felhasználási módjai vannak az affiliate marketingben, és a legjobb gyakorlatokat. Tudja m...

Tudd meg, hogyan rejtheted el egyszerűen affiliate linkjeidet a Pretty Links WordPress bővítménnyel Kara, a KCO Creative munkatársának segítségével. Ez a lépésr...

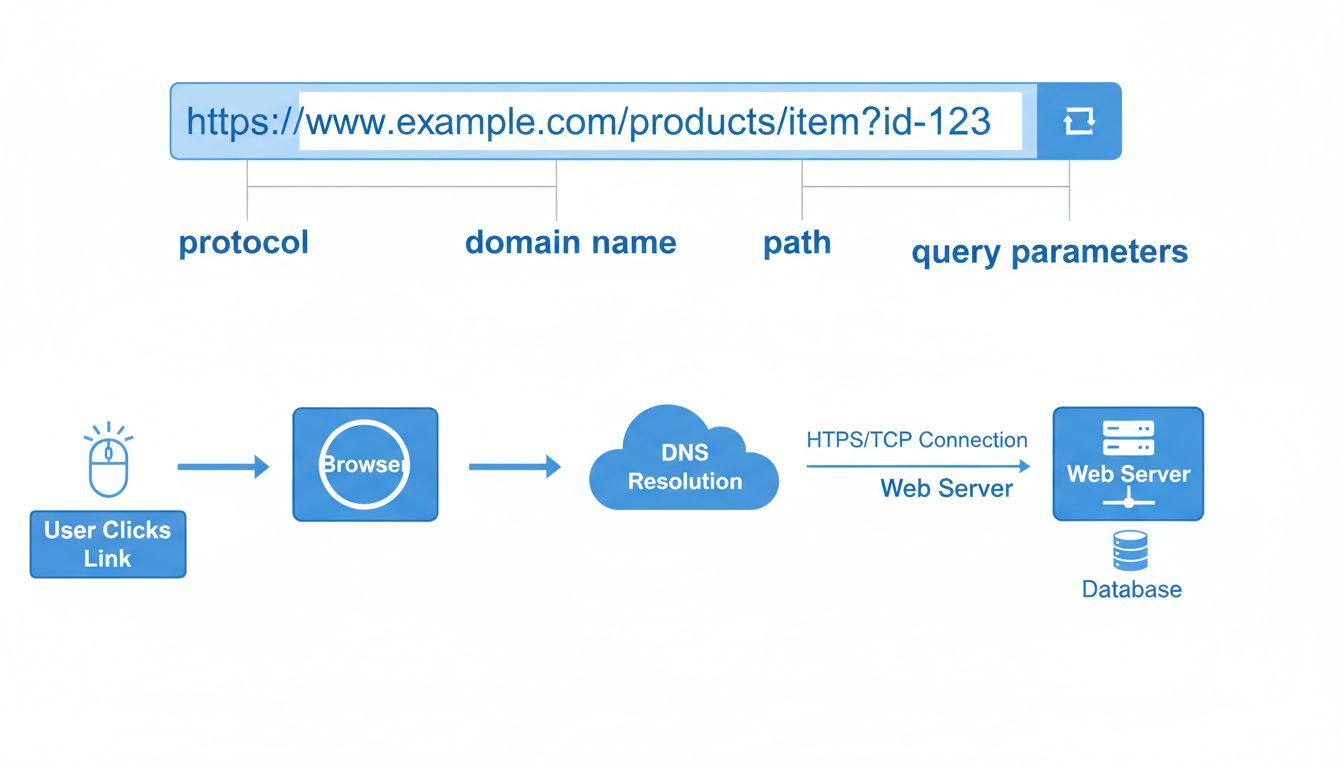

Ismerje meg, hogyan működnek a weboldal linkek: értse meg az URL-ek szerkezetét, a DNS-feloldást és a webes navigáció technikai hátterét. Szakértői útmutató 202...

Sütik Hozzájárulás

A sütiket használjuk, hogy javítsuk a böngészési élményt és elemezzük a forgalmunkat. See our privacy policy.