Mi az e-mail feketelista? Példák és a feketelisták megértése

Ismerje meg, mik azok az e-mail feketelisták, példákkal, mint a Spamhaus, és hogyan befolyásolják az e-mail kézbesíthetőséget. Fedezze fel, hogyan kerülheti el ...

Ismerje meg, mit jelent az engedélyezési lista (whitelist) a kiberbiztonságban, hogyan működik, és miért elengedhetetlen az affiliate marketing biztonságához. Fedezze fel az engedélyezési és tiltólistás stratégiákat.

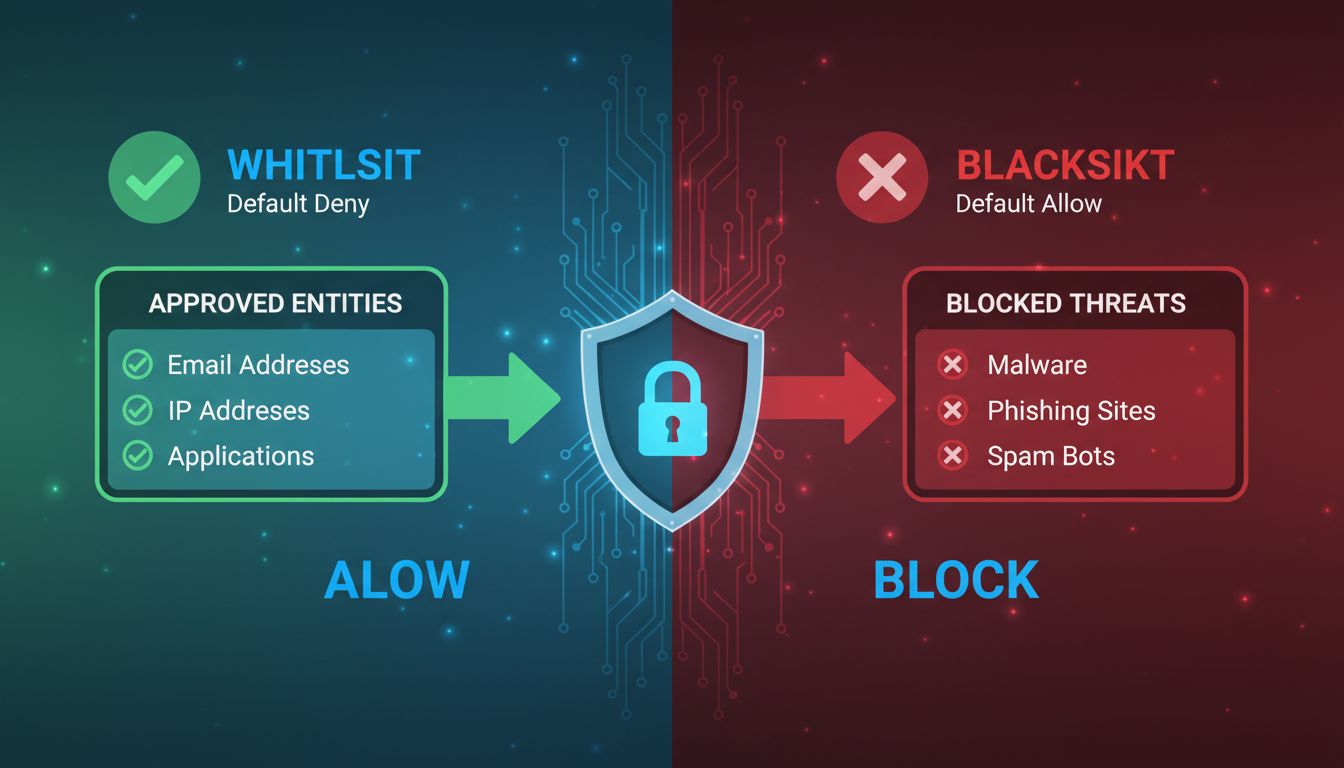

Az engedélyezési listára (whitelist) való felkerülés azt jelenti, hogy egy jóváhagyott és megbízható entitások (például e-mail címek, IP-címek, alkalmazások vagy domainek) listájára kerülünk, amelyek kifejezetten hozzáférést kapnak egy rendszerhez vagy hálózathoz. Minden, ami nincs az engedélyezési listán, alapértelmezetten elutasításra kerül, így egy proaktív biztonsági megközelítésről beszélhetünk.

Az engedélyezési listára való felkerülés a modern kiberbiztonsági infrastruktúra egyik legalapvetőbb és leghatékonyabb védelmi mechanizmusa. Ellentétben a reaktív biztonsági megközelítésekkel, amelyek a fenyegetések megjelenése után próbálják azokat felismerni és blokkolni, az engedélyezési lista egy proaktív elvet követ, melyet “alapértelmezett tiltásnak” (default deny) nevezünk. Ez azt jelenti, hogy minden entitás—legyen az e-mail cím, IP-cím, alkalmazás vagy felhasználó—alapból megbízhatatlan, amíg kifejezetten jóvá nem hagyják és fel nem veszik az engedélyezési listára. Amint egy entitás engedélyezve van, azonnali hozzáférést kap a megjelölt rendszerekhez vagy erőforrásokhoz, miközben minden más automatikusan, kivétel nélkül blokkolásra kerül.

Az engedélyezési lista koncepciója jelentősen fejlődött azóta, hogy először e-mail biztonsági rendszerekben alkalmazták, ahol a spam szűrők csak megbízható feladóktól engedték át az üzeneteket. Ma az engedélyezési lista a vállalatok, pénzintézetek, egészségügyi szervezetek és technológiai cégek átfogó biztonsági stratégiájának alappillérévé vált világszerte. Az elv változatlan: előre meghatározott, jóváhagyott entitások listáját hozzuk létre, és alapértelmezés szerint minden mást kizárunk. Ez a hozzáállás alapvetően megváltoztatja a biztonsági szemléletet: “mindent megbízok, kivéve a fenyegetéseket” helyett “semmit sem bízok meg, kivéve a kifejezetten jóváhagyottakat”.

Az engedélyezési lista működése több egymással összefüggő folyamatból áll, amelyek együtt biztosítják a biztonságot, miközben lehetővé teszik a jogos hozzáférést. Amikor egy felhasználó, alkalmazás vagy rendszer próbál hozzáférni egy védett erőforráshoz, az engedélyezési lista szoftver azonnal ellenőrzi, hogy a kérő entitás szerepel-e a jóváhagyott listán. Ez az ellenőrzés ezredmásodpercek alatt lezajlik, és különböző azonosítási jellemzőket használ az entitás hitelességének megerősítésére. A rendszer vizsgálja például a fájlneveket, elérési útvonalakat, fájlméreteket, a szoftverkiadó digitális aláírásait és kriptográfiai hash-eket a pontos azonosítás érdekében.

Az engedélyezési lista ereje a részletes vezérlésben rejlik. A szervezetek több szinten is bevezethetik az engedélyezési listát, a hálózati szintű szabályoktól az alkalmazás szintű, igen specifikus korlátozásokig. Például egy pénzintézet csak bizonyos IP-címeket engedélyezhet a banki rendszerekhez való hozzáféréshez, miközben csak jóváhagyott alkalmazásokat engedélyez a dolgozók munkaállomásain. Ez a réteges megközelítés több biztonsági akadályt is jelent, amelyeken mind át kell menni a hozzáféréshez. A rendszer minden hozzáférési kísérletről részletes naplókat vezet—sikeresről és elutasítottról is—, így a biztonsági adminisztrátorok teljes képet kapnak arról, ki, mit és mikor ér el.

Az engedélyezési és tiltólista közötti különbség alapvető filozófiai eltérést jelent a biztonsági megközelítésekben, amelyek mindegyikének megvannak a maga előnyei és korlátai. Az engedélyezési lista az explicit jóváhagyás elvén működik—csak az előre jóváhagyott entitások kapnak hozzáférést, minden más automatikusan elutasításra kerül. Ez rendkívül szigorú biztonsági szintet eredményez, jelentősen csökkentve a támadási felületet. Ezzel szemben a tiltólista az explicit tiltás elvén alapul—csak az ismert fenyegetések vannak blokkolva, minden más alapból átjut. Ez a reaktív megközelítés kezdetben könnyebben kivitelezhető, de nyitva hagyja a szervezeteket az ismeretlen vagy új fenyegetésekkel szemben.

| Aspektus | Engedélyezési lista | Tiltólista |

|---|---|---|

| Alapértelmezett viselkedés | Minden blokkolva, kivéve, ha kifejezetten engedélyezve van | Minden engedélyezve, kivéve, ha kifejezetten tiltva van |

| Biztonsági modell | Alapértelmezett tiltás (proaktív) | Alapértelmezett engedélyezés (reaktív) |

| Támadási felület | Jelentősen kisebb és jobban kontrollált | Nagyobb, új fenyegetéseknek kitéve |

| Karbantartási igények | Proaktív frissítések és bővítések szükségesek | Reaktív frissítések szükségesek új fenyegetéseknél |

| Védelem zero-day támadások ellen | Kimagasló—az ismeretlen fenyegetések is blokkolva vannak | Hatástalan—a zero-day támadások átjuthatnak |

| Felhasználói élmény | Szigorúbb, jóváhagyásokra lehet szükség | Rugalmasabb, kevesebb hozzáférési korlátozás |

| Bevezetési komplexitás | Magasabb kezdeti bonyolultság, folyamatos menedzsment | Alacsonyabb kezdeti bonyolultság, de reaktív kezelés |

| Hamis pozitívak | Nagyobb esély jogos hozzáférés blokkolására | Kisebb esély jogos hozzáférés blokkolására |

A biztonsági környezet egyre inkább az engedélyezési lista alapú megoldásokat részesíti előnyben, különösen az érzékeny adatokat kezelő vagy magas kockázatú környezetben működő szervezeteknél. A pénzintézetek, egészségügyi szolgáltatók és kormányzati szervek az engedélyezési listát biztonsági rendszerük alapjaként alkalmazzák, mivel proaktív szemlélete találkozik a rendszer-hozzáférés feletti teljes kontroll iránti igényükkel. A leghatékonyabb biztonsági stratégiák azonban mindkét megközelítést ötvözik—az engedélyezési listát kritikus rendszerek és érzékeny erőforrások védelmére, míg a tiltólistát általános hálózati védelemre és fenyegetési intelligencia integrációra.

A szervezetek több területen is alkalmaznak engedélyezési listát, mindegyik a konkrét biztonsági igényekhez és működési környezethez igazítva. Az alkalmazás engedélyezési lista korlátozza, hogy mely szoftverprogramok futtathatók a végpontokon és szervereken, így megakadályozza, hogy illetéktelen vagy kártékony alkalmazások fussonak, függetlenül attól, hogyan kerültek a rendszerre. Ez különösen hatékony a zsarolóvírusok, trójaiak és más kártékony programok ellen, amelyek fertőzött rendszereken próbálnak futni. Az e-mail engedélyezési lista biztosítja, hogy a megbízható feladóktól érkező üzenetek átkerüljenek a címzettek bejövő mappájába, miközben az ismeretlen vagy megbízhatatlan forrásból érkező e-mailek blokkolva lesznek. Ez létfontosságú azoknak a szervezeteknek, amelyek számára az e-mail üzletkritikus kommunikációs csatorna, illetve az e-mail marketingeseknek, akik a kézbesítési arány növelésére törekednek.

Az IP-cím engedélyezési lista csak jóváhagyott IP-címek számára engedi meg a hálózati hozzáférést, így nélkülözhetetlen a távoli hozzáférési rendszerek, API-k és érzékeny adatbázisok védelméhez. A szervezetek IP engedélyezési listával biztosítják, hogy csak vállalati hálózatból vagy jóváhagyott VPN-en keresztül kapcsolódó dolgozók férhessenek hozzá a belső rendszerekhez. Az URL engedélyezési lista előre jóváhagyott weboldalakhoz és domainekhez korlátozza a hozzáférést, segítve a szervezeti szabályzatok betartatását és a kártékony vagy nemkívánatos tartalmakhoz való hozzáférés megakadályozását. Az eszköz engedélyezési lista korlátozza, hogy mely fizikai eszközök kapcsolódhatnak a vállalati hálózathoz, így csak jóváhagyott számítógépek, okostelefonok és táblagépek férhetnek hozzá a vállalati erőforrásokhoz. Ez a megközelítés egyre fontosabbá vált a saját eszköz használat (BYOD) elterjedésével, amikor is a szervezeteknek a hálózati hozzáférés felett is kontrollt kell gyakorolniuk.

Az engedélyezési lista sikeres bevezetése gondos tervezést, precíz végrehajtást és folyamatos karbantartást igényel, hogy a szervezet változó igényeihez igazodjon. Az első lépés egy átfogó leltár elkészítése minden jogosult alkalmazásról, felhasználóról, IP-címről és erőforrásról, amelyek hozzáférést igényelnek a védett rendszerekhez. Ez a kiinduló felmérés dokumentálja nemcsak azt, hogy mihez kell hozzáférés, hanem azt is, hogy miért van rá szükség és ki felel érte. A szervezeteknek érdemes egy pilot programmal indítani, korlátozott számú rendszeren vagy felhasználón, hogy azonosítsák a lehetséges problémákat a teljes körű bevezetés előtt. Ez a fázisos megközelítés lehetővé teszi a biztonsági csapatok számára, hogy finomhangolják engedélyezési listás szabályaikat és kezeljék a működési kihívásokat anélkül, hogy a teljes szervezet működését megzavarnák.

A jóváhagyott entitások dokumentálása és kategorizálása elengedhetetlen a hosszú távú sikerhez. Az engedélyezési lista minden bejegyzésének tartalmaznia kell egyértelmű metaadatokat arról, hogy mi lett engedélyezve, ki hagyta jóvá, mikor történt a jóváhagyás, és mi a jóváhagyás üzleti indoka. Ez a dokumentáció felbecsülhetetlen értékű a biztonsági auditok, megfelelőségi ellenőrzések, vagy a hozzáférési problémák elhárítása során. Rendszeres auditokra—ideális esetben negyedévente vagy félévente—van szükség a lista felülvizsgálatához, az elavult bejegyzések eltávolításához, a meglévő bejegyzések szükségességének ellenőrzéséhez, illetve az új alkalmazások vagy felhasználók megfelelő hozzáadásához. A szervezeteknek világos szabályzatot kell kialakítaniuk az engedélyezési listára való felvételhez, beleértve az olyan jóváhagyási folyamatokat, amelyek a biztonsági igényeket az üzleti hatékonysággal egyensúlyozzák. Megfelelő irányítás nélkül az engedélyezési lista vagy túl szigorúvá (jogos hozzáférések blokkolása), vagy túl megengedővé (a biztonsági célok elvesztése) válhat.

Az olyan affiliate marketing platformok esetében, mint a PostAffiliatePro, az engedélyezési lista létfontosságú szerepet játszik a hálózat biztonságának fenntartásában és abban, hogy csak jogosult partnerek és affiliáltak férhessenek hozzá a rendszerhez. Az affiliate hálózatoknak egyensúlyt kell találniuk a partnerek hozzáférhetősége és az illetéktelen hozzáférések, csalások megelőzése között. A PostAffiliatePro kifinomult engedélyezési listás mechanizmusokat alkalmaz, amelyek lehetővé teszik a hálózati adminisztrátorok számára, hogy szabályozzák, mely affiliáltak, kereskedők és harmadik fél integrációk férhetnek hozzá bizonyos funkciókhoz és adatokhoz. Ez a részletes vezérlés biztosítja, hogy a partnerek kizárólag a hálózaton belüli szerepük szempontjából releváns információkhoz és funkciókhoz férjenek hozzá.

Az IP engedélyezési lista különösen fontos az affiliate marketingben, hiszen a partnerek gyakran különböző helyekről és eszközökről érik el a platformot. A PostAffiliatePro lehetővé teszi az adminisztrátorok számára, hogy kritikus műveletekhez, például API-hozzáféréshez, meghatározott IP-címeket vagy IP-tartományokat engedélyezzenek, így csak jogosult rendszerek léphetnek kapcsolatba programozott módon a platformmal. Az e-mail engedélyezési lista biztosítja, hogy fontos értesítések, fizetési visszaigazolások és teljesítményjelentések a partnerek bejövő mappájába kerüljenek, ne szűrődjenek ki spamként. Az alkalmazás engedélyezési lista magát a platformot is védi azáltal, hogy csak jóváhagyott integrációk és pluginek férhetnek hozzá a rendszerhez, így megakadályozva, hogy kártékony vagy jogosulatlan harmadik féltől származó alkalmazások veszélyeztessék a hálózatot. Ez a többrétegű engedélyezési lista alapú védelem a PostAffiliatePro-t jóval biztonságosabbá teszi a kevésbé fejlett hozzáférés-vezérléssel rendelkező versenytárs szoftvereknél.

Az engedélyezési lista jelentős biztonsági előnyei mellett olyan működési kihívások is vannak, amelyeket a szervezeteknek gondosan kezelniük kell. A legfőbb kihívás a pontos és naprakész engedélyezési lista fenntartása a szervezet változó igényeihez igazodva. Szoftverfrissítések, új alkalmazások, munkatársak változása és üzleti követelmények mind rendszeres módosításokat tesznek szükségessé. Ha az engedélyezési lista nem naprakész, jogosult felhasználók és alkalmazások blokkolására kerülhet sor, amely működési fennakadásokat és felhasználói elégedetlenséget okozhat. Ennek a karbantartási tehernek a kezelése dedikált erőforrásokat igényel, akár belső IT-személyzettel, akár külső támogatással, ami folyamatos működési költséget jelent, amit tervezni és finanszírozni szükséges.

Az ún. hamis negatívok—azaz jogos hozzáférések blokkolása a lista hiányossága vagy hibás konfigurációja miatt—komolyan ronthatják a termelékenységet és a felhasználói elégedettséget. Ha a dolgozók nem férnek hozzá a szükséges alkalmazásokhoz vagy rendszerekhez, mert még nem kerültek az engedélyezési listára, megpróbálhatják megkerülni a biztonsági szabályokat vagy sürgősségi hozzáférést kérhetnek, amely a normál biztonsági protokoll megkerülésével járhat. Ez mind biztonsági kockázatot, mind működési hatékonyság-csökkenést eredményezhet. Ezen túlmenően az engedélyezési listát is kijátszhatják a kifinomult támadók, akik kompromittálják a listán szereplő alkalmazásokat vagy rendszereket, és ezek révén próbálnak további erőforrásokat elérni. Ezért az engedélyezési listát mindig ki kell egészíteni további biztonsági intézkedésekkel, mint például többfaktoros hitelesítés, viselkedésalapú elemzés és folyamatos monitorozás a kompromittált entitások felismerésére és kezelésére.

Az engedélyezési listát soha nem szabad önálló biztonsági megoldásként alkalmazni, hanem egy átfogó, többrétegű biztonsági stratégia részeként célszerű bevezetni. Az engedélyezési listát más biztonsági intézkedésekkel—tűzfalakkal, behatolás-észlelő rendszerekkel, végpontvédelmi platformokkal és SIEM (Security Information and Event Management) megoldásokkal—kell kombinálni. Ez a védelmi mélység (defense-in-depth) elve biztosítja, hogy ha az egyik védelmi réteg sérül, további rétegek még mindig védik a kritikus vagyontárgyakat. A modern biztonsági keretrendszerek egyre inkább beépítik az engedélyezési listát a Zero Trust architektúrákba, ahol minden hozzáférési kérést ellenőriznek, függetlenül attól, hogy a hálózaton belülről vagy kívülről érkezik.

Az engedélyezési lista fejlett fenyegetés-elemzéssel és viselkedéselemzési képességekkel való integrálása jelentősen növeli hatékonyságát. Ahelyett, hogy kizárólag statikus listákra támaszkodnának, a szervezetek dinamikus engedélyezési listát is bevezethetnek, amely valós idejű kockázatértékelés, felhasználói viselkedésminták és fenyegetési információk alapján módosítja a hozzáférési engedélyeket. Ez a megközelítés fenntartja az engedélyezési lista biztonsági előnyeit, miközben nagyobb rugalmasságot és kevesebb téves blokkolást eredményez. A PostAffiliatePro is ezt a modern megközelítést képviseli, ötvözve a hagyományos engedélyezési listás lehetőségeket fejlett monitorozással és elemzéssel, így az affiliate hálózati adminisztrátorok erős biztonsági pozíciót tarthatnak fenn, miközben támogatják a jogos partnerek működését és az üzleti növekedést.

Mi történik, ha felkerülök egy engedélyezési listára? Amint felkerül egy engedélyezési listára, a biztonsági rendszerek jóváhagyott entitásként ismerik fel, és további ellenőrzés vagy késlekedés nélkül hozzáférést adnak a megadott erőforrásokhoz. Nem lesz többé blokkolva, szűrve vagy gyanúsnak minősítve a biztonsági rendszer által. Ez gördülékenyebb élményt nyújt, miközben a szervezet biztonsági szintje nem csökken.

Feltörhető vagy megkerülhető az engedélyezési lista? Bár az engedélyezési lista önmagában biztonságos mechanizmus, kompromittálható, ha a támadók átveszik az irányítást a listán szereplő rendszerek vagy alkalmazások felett. Ezért a szervezetek az engedélyezési listát további biztonsági intézkedésekkel, például többfaktoros hitelesítéssel, viselkedésalapú monitorozással és fenyegetésdetektáló rendszerekkel egészítik ki. A rendszeres auditok és a lista naprakészen tartása segít megelőzni, hogy elavult vagy hibás bejegyzéseket kihasználjanak.

Mennyi időbe telik felkerülni egy engedélyezési listára? Ez a szervezet jóváhagyási folyamatától és szabályzataitól függ. Vannak, akiknél a folyamat automatizált, így percek alatt megtörténik, máshol manuális felülvizsgálat és jóváhagyás szükséges, ami napokat vagy heteket is igénybe vehet. A PostAffiliatePro egyszerűsíti az engedélyezési listára kerülés folyamatát, egyensúlyban tartva a biztonsági elvárásokat és a működési hatékonyságot.

Kisvállalkozások számára is alkalmas az engedélyezési lista? Igen, az engedélyezési lista minden szervezet számára előnyös. A kisvállalkozások is alkalmazhatják kritikus rendszereken és alkalmazásokon, anélkül, hogy jelentős erőforrásokra lenne szükségük. Már az alkalmazás engedélyezési lista bevezetése kulcsfontosságú szervereken vagy az e-mail engedélyezési lista használata fontos levelezésekhez is jelentős biztonsági előnyt nyújt korlátozott IT-kapacitás mellett is.

Védje affiliate programját fejlett engedélyezési listás lehetőségekkel és átfogó biztonsági funkciókkal! A PostAffiliatePro vállalati szintű hozzáférés-vezérlést nyújt, hogy csak megbízható partnerek és affiliáltak férhessenek hozzá hálózatához.

Ismerje meg, mik azok az e-mail feketelisták, példákkal, mint a Spamhaus, és hogyan befolyásolják az e-mail kézbesíthetőséget. Fedezze fel, hogyan kerülheti el ...

Ismerje meg, mit jelent az e-mail whitelisting, és hogyan működik a Gmail, Outlook, Yahoo és más platformokon. Fedezze fel a legjobb gyakorlatokat, hogy a fonto...

Tudd meg, mi történik, ha feketelistára kerülsz a partnerprogramokban: milyen következményekkel jár ez a fiókodra és a bevételedre, és hogyan lehet helyreállíta...